Da Ransomware-Angriffe sowohl in der Häufigkeit als auch in der Intensität weiter explodieren, haben die Versicherer von Cyber-Versicherungspolicen ihre Anforderungen drastisch verschärft, um finanzielle Verluste einzudämmen. In den vergangenen drei Jahren ist beispielsweise die Zahl der Ansprüche im Zusammenhang mit Cyberangriffen hat sich verdoppelt, wenn Versicherungsunternehmen ein Rekordhoch anschlagen 72 % Cyber-Verlustquote im Jahr 2020. Unterdessen stiegen Ransomware-Angriffe im vergangenen Jahr um 105 Prozent, bis zu 623.3 Millionen Angriffe weltweit, Mit dem Die durchschnittliche Auszahlung kostet jetzt 570,000 US-Dollar.

Als Reaktion darauf haben die Versicherer ihr Angebot überarbeitet Cyber-Versicherungslösungen, Die Richtlinien müssen viel genauer festlegen, welche Sicherheitskontrollen vorhanden sein müssen. Die erste große Änderung kam letztes Jahr, als Unternehmen damit begannen, dies vorzuschreiben Multi-Faktor-Authentifizierung (MFA) Kontrollen können über zahlreiche Systeme in der Umgebung durchgesetzt werden, einschließlich Cloud-basierter E-Mail, Remote-Netzwerkzugriff sowie Administratorzugriff auf Verzeichnisdienste, Backup-Umgebungen und Netzwerkinfrastruktur.

In letzter Zeit sind Underwriter noch einen Schritt weiter gegangen, und viele von ihnen verlangen das auch alles privilegierte Konten sei beschützt. In diesem Beitrag wird untersucht, warum sich Versicherungsunternehmen jetzt auf diese Konten im Allgemeinen und speziell auf eine Untergruppe privilegierter Konten konzentrieren: Service Accounts.

Die Verbindung zwischen Ransomware-Angriffen und Dienstkonten

Bedrohungsakteure wenden zunehmend eine besonders heimliche Taktik an, um sich frei in einer Umgebung zu bewegen: seitliche Bewegung. Seitliche Bewegung ist die Phase eines Angriffs, die nach dem ersten Zugriff folgt und in der Angreifer kompromittierte Benutzeranmeldeinformationen nutzen, um auf so viele Maschinen wie möglich zuzugreifen, um den Erfolg des Angriffs durch die gleichzeitige Verschlüsselung mehrerer Maschinen zu maximieren.

Erfolgreiche Ransomware-Angriffe nutzen oft eine kompromittierte Dienstkonto, ein nicht menschliches Konto, das für die Machine-to-Machine-Kommunikation (M2M) verwendet wird und einen kritischen Prozess (z. B. einen Netzwerkscan oder ein Softwareupdate) wiederholt und automatisch ausführt. Diese Konten sind sehr attraktive Ziele für Angreifer, da sie in der Regel sehr privilegiert sind und Zugriff auf Administratorebene auf zahlreiche Systeme haben.

Mehrere hochkarätige Cyberangriffe der letzten Zeit haben tatsächlich ein kompromittiertes Dienstkonto involviert, einschließlich des SolarWinds-Hack von 2021 und der Uber-Verstoß Anfang dieses Jahres.

Sicherheitsherausforderungen von Dienstkonten

Dienstkonten sind aus zwei wichtigen Gründen besonders anfällig für Kompromittierungen. Erstens sind sie oft schlecht sichtbar, da es kein Diagnosetool gibt, das sie entdecken und ihr Verhalten überwachen kann. Zweitens sind Dienstkonten normalerweise von der Passwortrotation ausgeschlossen, da sie oft in Skripts eingebettet sind. Das Ergebnis ist, dass ein Angreifer, sobald eines dieser Konten kompromittiert ist, sich unentdeckt und für unbegrenzte Zeit in einer Umgebung bewegen kann.

Genau deshalb Versicherer sind besorgt über Servicekonten haben kürzlich damit begonnen, von Unternehmen zu verlangen, dass sie Bestandsaufnahmen durchführen und spezielle Sicherheitsmaßnahmen ergreifen, um zu verhindern, dass Angreifer sie für böswilligen Zugriff verwenden.

Die neuen Anforderungen zum Abschluss einer Cyber-Versicherung

Zu den Anforderungen, die Unternehmen nun erfüllen müssen, gehören unter anderem:

- Da ist ein Inventar aller privilegierten Dienstkonten, mindestens vierteljährlich aktualisiert – einschließlich dessen, wofür jedes Dienstkonto verwendet wird und warum es Domänenadministratorberechtigungen erfordert

- Dienstkonten sind abgestuft sodass unterschiedliche Konten für die Interaktion mit Arbeitsstationen, Servern und Beglaubigung Server

- Dienstkonten werden mithilfe von konfiguriert Prinzip des geringsten Privilegs und um interaktive Anmeldungen zu verweigern

- Es gibt einen Prozess, um die Anforderungen für jedes privilegierte Dienstkonto regelmäßig zu überprüfen vergewissern Sie sich, dass noch Berechtigungen erforderlich sind das hat es

- Es werden Schritte unternommen jede Exposition mindern die Konfiguration der Dienstkonten erstellt, die zum Sammeln von Anmeldeinformationen führen könnte

- spezifische Überwachungsregeln bestehen für Dienstkonten, um das Security Operations Center (SOC) über anormales Verhalten zu informieren

Diese Anforderungen stellen Unternehmen, die eine neue (oder eine bestehende) Cyber-Versicherungspolice erneuern möchten, vor ernsthafte Herausforderungen. Wie bereits erwähnt, gibt es kein Dienstprogramm, das einen Bericht über alle aktuellen Dienstkonten erstellen kann, was bedeutet, dass Organisationen es möglicherweise unmöglich finden, eine genaue Zählung von ihnen zu erstellen und eine vollständige Aufzeichnung ihres Verhaltens nachzuweisen.

Aber selbst für Unternehmen mit aktuellen Aufzeichnungen wäre die Konfiguration spezifischer Richtlinien zur Überwachung des gesamten Verhaltens von Dienstkonten äußerst arbeitsintensiv und würde die IT-Ressourcen enorm belasten. Darüber hinaus ist es bestenfalls kompliziert, Maßnahmen zum Schutz von Dienstkonten vor Kompromittierung zu ergreifen, da das Rotieren der Passwörter von Dienstkonten kritische Prozesse unterbrechen kann.

Wie Silverfort Ermöglicht Unternehmen, die Anforderungen an Dienstkonten zu erfüllen

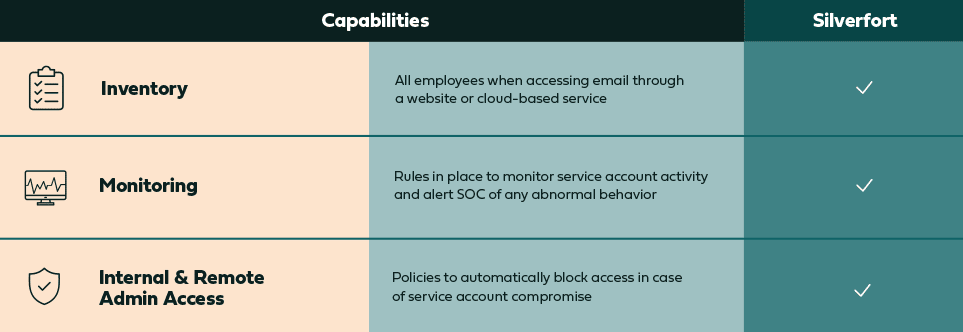

Glücklicherweise Silverfort Unified Identitätsschutz Die Plattform wurde entwickelt, um genau diese Probleme anzugehen – und kann Unternehmen dabei helfen, die Cyber-Versicherungsanforderungen für Dienstkonten zu erfüllen.

Silverfort gibt Unternehmen die Möglichkeit, automatisch zu erkennen und Sichern Sie alle Dienstkonten in der Umgebung über eine KI-Engine, die jedes Konto erkennt, das sich wiederholendes, maschinenähnliches Verhalten zeigt. Einmal erkannt, Silverfort kann dann diese Konten und alle Orte, an denen sie sich authentifizieren, kontinuierlich überwachen und Sicherheitsteams Echtzeit-Einblicke in ihre Aktivitäten und das Risikoniveau geben.

Silverfort verfügt außerdem über gebrauchsfertige Zugriffsrichtlinien, die auf jedes Dienstkonto basierend auf seinem spezifischen Verhaltensmuster zugeschnitten sind, wobei jede Abweichung sofort erkannt wird und entweder den Zugriff blockiert oder eine Warnung an das SOC-Team sendet – wodurch Angreifer daran gehindert werden, sie zu verwenden bei seitlichen Bewegungsattacken.

Zusätzlich zu regelbasierten Richtlinien können auf einfache Weise adaptive risikobasierte Richtlinien erstellt werden, die aktiviert werden, wenn das Risikoniveau eines Kontos zunimmt. Diese Ebene des granularen Schutzes bedeutet, dass Dienstkonten vollständig geschützt werden können ohne rotierende Passwörter, die unternehmenskritische Prozesse unterbrechen kann.

Hier ist eine Zusammenfassung der Fähigkeiten Silverfort bietet rund um Dienstkonten:

Bei Silverfort Unternehmen werden feststellen, dass die Erfüllung der neuen Anforderungen rund um Servicekonten problemlos und unkompliziert ist, sodass sie sich für eine Cyberversicherungspolice qualifizieren und beruhigt sein können. Um mehr zu erfahren, Fordern Sie hier eine Demo an.