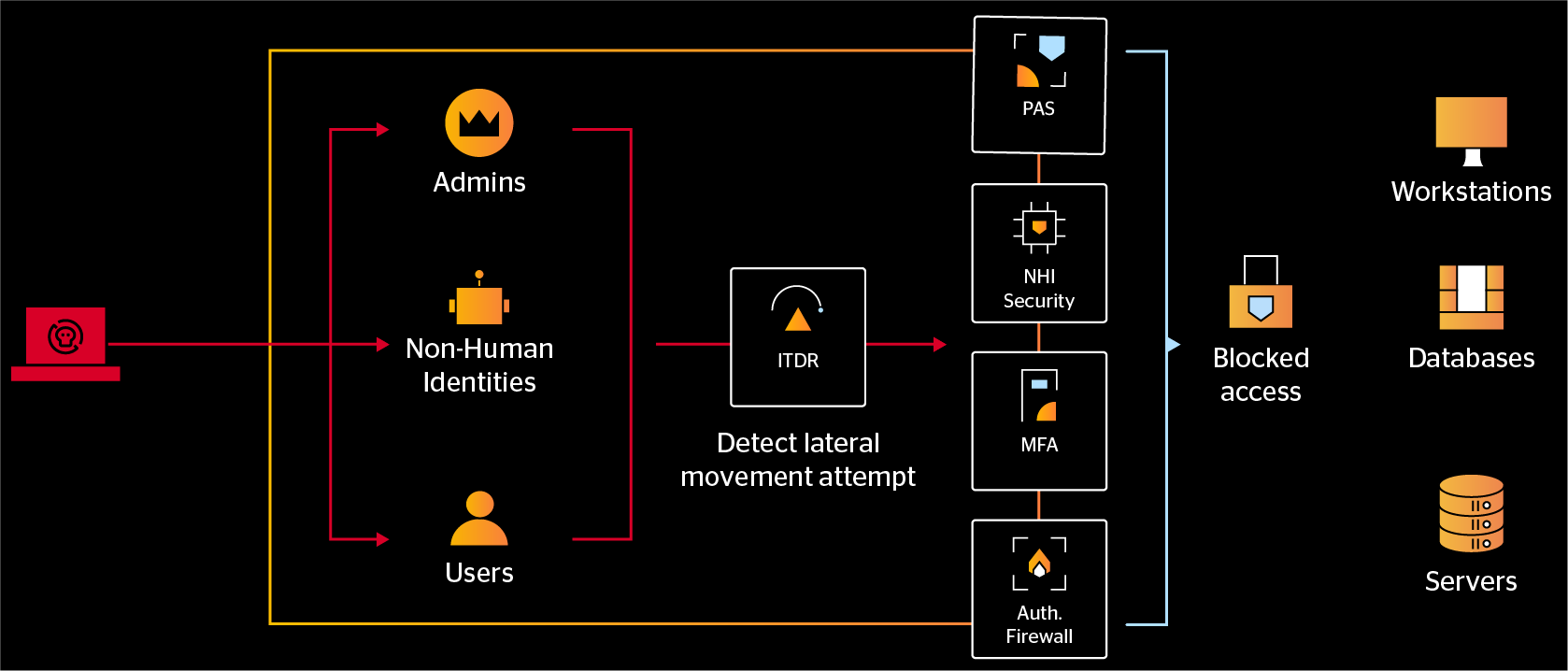

Stoppen Sie die Ausbreitung von Angriffen in Echtzeit.

Schützen Sie sich vor Ransomware-Angriffen und unterbinden Sie Laterale Bewegungen, indem Sie bösartige Authentifizierungen erkennen und blockieren, während sie stattfinden.

Der Identitätsweg ist der einzige Weg.

Silverfort ist die einzige Lösung, die MFA in großem Maßstab in jeder Umgebung erzwingen kann, um laterale Bewegungen und die Verbreitung von Ransomware zu verhindern.

MFA ohne Grenzen

Verhindern Sie, dass sich Ransomware über kompromittierte Anmelde-informationen in Ihrem Netzwerk ausbreitet, indem Sie MFA-Richtlinien für PsExec, PowerShell, WMI und andere Anwendungen festlegen.

Prävention – nicht nur Erkennung

MFA überträgt die anfängliche Reaktion auf die gesamte Belegschaft und schaltet das Sicherheitsteam nur dann ein, wenn die Kompromittierung durch den Benutzer bestätigt wurde.

Schutz privilegierter Zugriffe

Alle Administratoren, einschließlich menschlicher Benutzer und Service Accounts, sind durch eine automatische Richtlinie für den Zugriff mit geringsten Rechten geschützt, um die Auswirkungen von Kompromissen zu minimieren und einen böswilligen Missbrauch ihrer Zugriffsrechte zu verhindern.

Die Silverfort Identity-Security-Plattform

Wie es funktioniert

Automatisieren Sie den Schutz mit Echtzeit-Zugriffskontrollen.

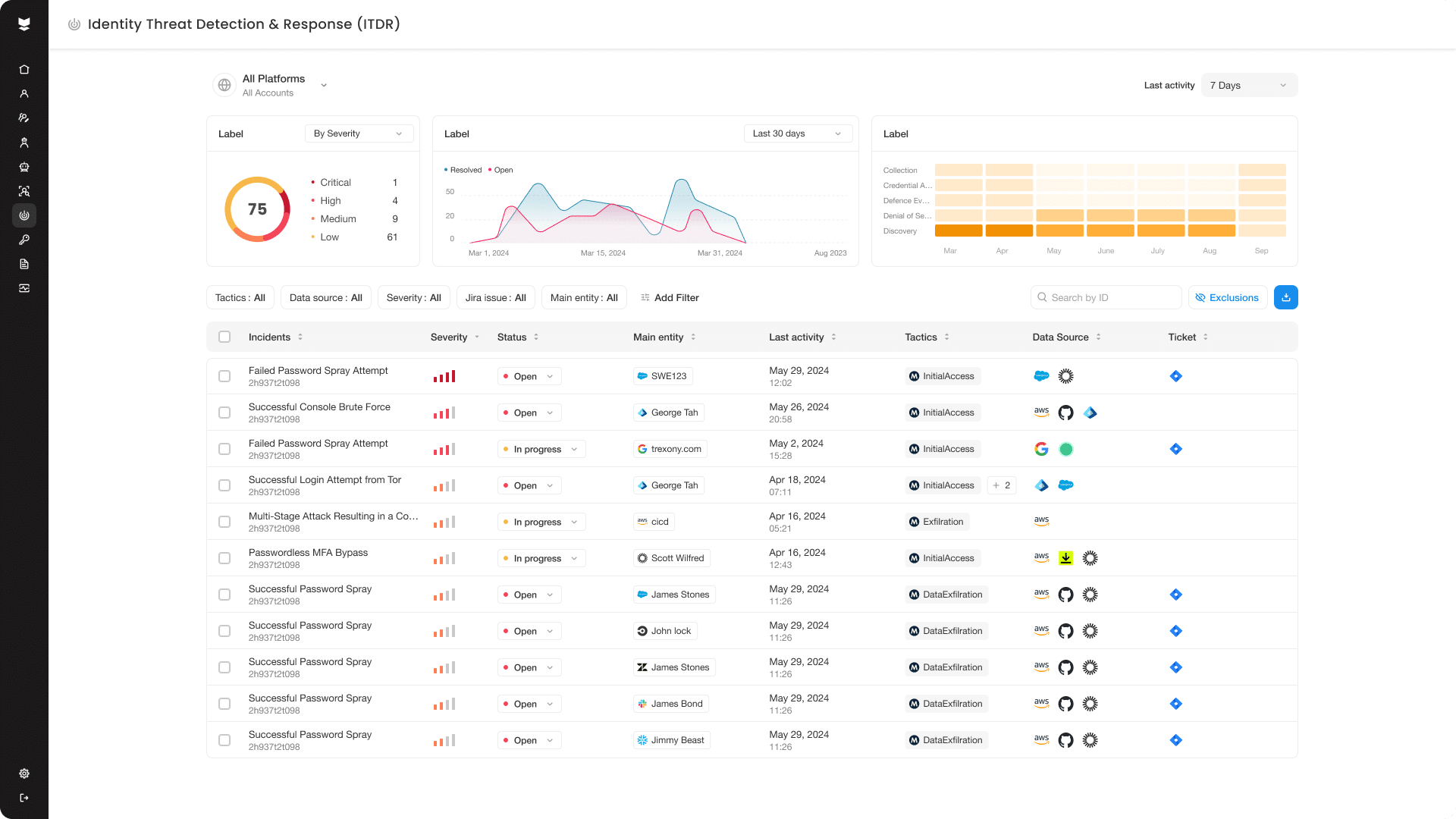

Genaue Erkennung

Unsere Plattform analysiert jeden Authentifizierungs- und Zugriffsversuch, um die Verwendung bösartiger TTPs für die Privilegienerweiterung oder laterale Bewegungen zu erkennen.

Schützen Sie mit Vertrauen

Konfigurieren Sie MFA-Richtlinien, um den Schutz bei erkannten Risiken auszulösen und zu verhindern, dass Angreifer kompromittierte Anmeldeinformationen für böswilligen Zugriff verwenden.

Sichere Service Accounts

Setzen Sie automatisierte Zugriffsrichtlinien für Ihre Dienstkonten durch, um sicherzustellen, dass diese nicht auf Ressourcen außerhalb ihres zugewiesenen Bereichs zugreifen können..

Wir haben es gewagt, die Identitätssicherheit weiter voranzutreiben.

Entdecken Sie, was möglich ist.

Vereinbaren Sie eine Demo und sehen Sie die Silverfort Identity-Security-Plattform in Aktion.