Verwalten Sie Ihre privilegierten Konten nicht nur, sondern sichern Sie sie.

Warten Sie nicht, bis es zu spät ist. Entdecken, klassifizieren und erzwingen Sie Least-Privilege- und Just-In-Time-Zugriffsrichtlinien (JIT) für alle Ihre privilegierten Benutzer innerhalb weniger Tage.

Schnelle, automatische und kontinuierliche Sicherheit für privilegierten Zugriff.

Lassen Sie kein Konto zurück. Unsere patentierte Technologie erkennt, klassifiziert und schützt privilegierte Konten durchgängig innerhalb der IAM-Infrastruktur, sodass Sie innerhalb weniger Tage umfassenden Echtzeitschutz erhalten.

Automatisierte Erkennung

Erkennen Sie automatisch alle privilegierten Konten anhand der tatsächlichen Zugriffsrechte und ermitteln Sie einfach, ob Konten für andere als die vorgesehenen Zwecke verwendet werden.

Least & Just-in-Time-Berechtigungen

Gewähren Sie Zugriffsrechte nur bei Bedarf und nur für erforderliche Ressourcen, sodass Konten standardmäßig unbrauchbar sind – für eine skalierbare Umsetzung von Zero Standing Privileges.

Schnelle Bereitstellung

Integrieren Sie Silverfort nahtlos in bestehende Umgebungen für eine schnelle Wertschöpfung und eine optimierte Benutzererfahrung dank der einzigartigen Architektur.

Eine der größten Herausforderungen der Identitätssicherheit: gelöst.

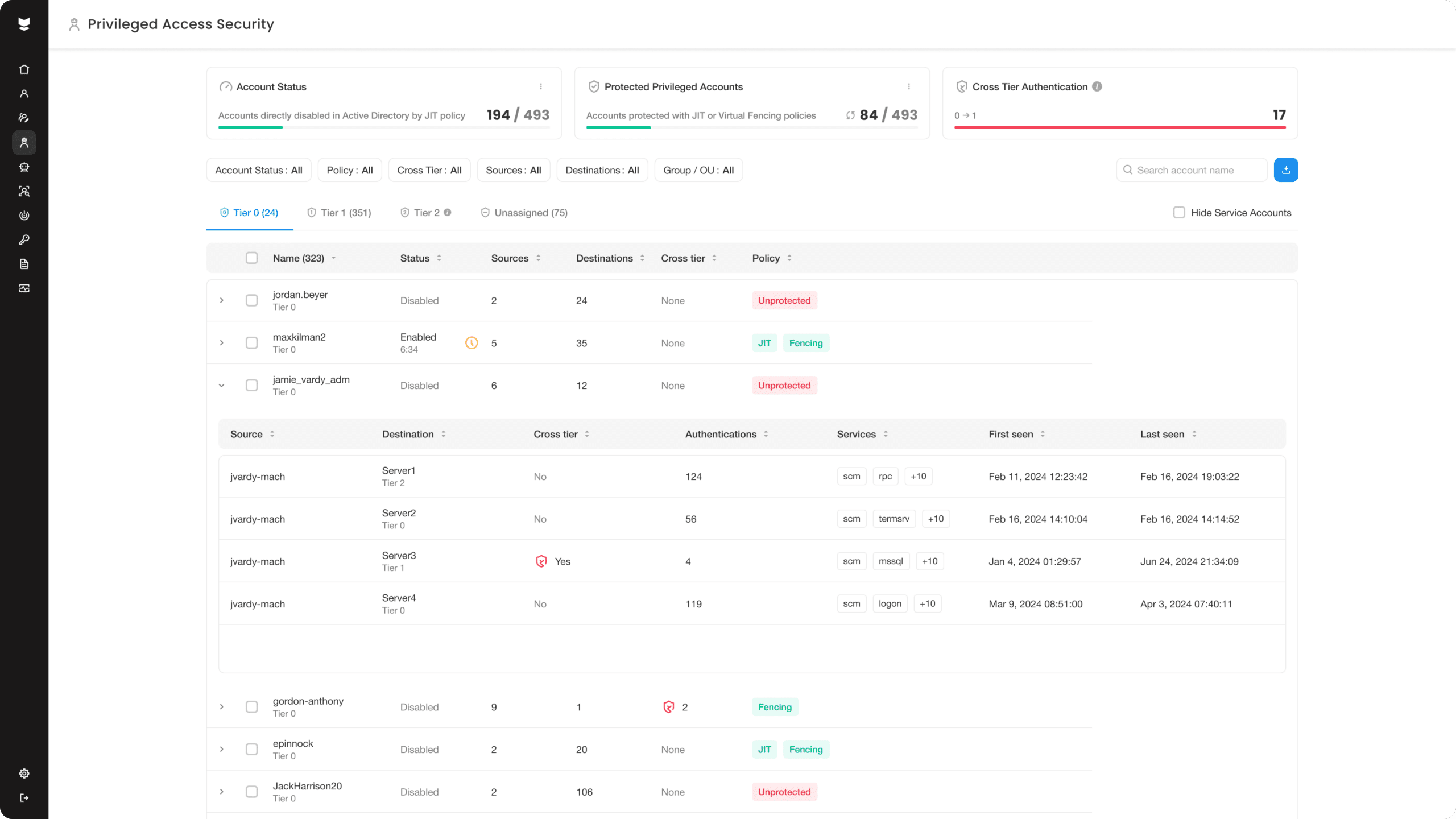

Entdecken

Entdecken und klassifizieren Sie alle Ihre privilegierten Konten

Automatisieren Sie die Erkennung und Klassifizierung aller privilegierten Konten auf der Grundlage tatsächlicher Authentifizierungsaktivitäten. Priorisieren und implementieren Sie auf jede Ebene zugeschnittene Sicherheitskontrollen und erkennen Sie dabei das Potenzial für eine Rechteausweitung. Erkennen Sie tatsächliche Zugriffsnutzungsmuster und -verhalten, um verschiedene Benutzerebenen zu klassifizieren.

Schützen

Beschränken Sie alle privilegierten Konten auf ihren vorgesehenen Zweck

Beschränken Sie die Nutzung von Administratorkonten auf bestimmte Quellen, Ziele und Protokolle, um das Risiko zu minimieren. Begrenzen Sie den Missbrauch von Administratorkonten außerhalb ihres vorgesehenen Zwecks und blockieren Sie Versuche der lateralen Bewegung. Verhindern Sie die Ausweitung von Berechtigungen und den ebenenübergreifenden Zugriff mit einem einzigen Klick.

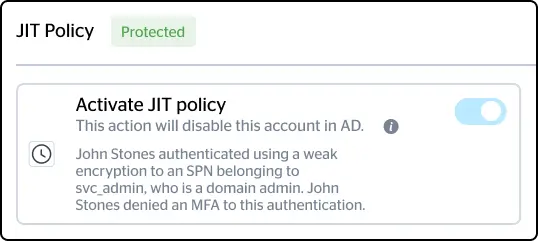

Mildern

Setzen Sie reibungslose Just-in-Time (JIT)-Zugriffsrichtlinien im großen Maßstab durch

Entfernen Sie dauerhafte Berechtigungen, indem Sie Zugriffsrechte nur bei Bedarf gewähren. Verringern Sie das Risiko von übermäßigen Berechtigungen und unnötigem Zugriff durch strenge Einschränkungen und klare Zugriffsgrenzen. Eliminieren Sie die Notwendigkeit komplexer Sicherheitsmaßnahmen wie Passwortrotation und Tresorlösungen.

Wie Silverfort privilegierte Konten entdeckt, klassifiziert und schützt.

Wir haben es gewagt, die Identitätssicherheit weiter voranzutreiben.

Entdecken Sie, was möglich ist.

Vereinbaren Sie eine Demo und sehen Sie die Silverfort Identity-Security-Plattform in Aktion.