Sichern Sie jede Dimension der Identität.

Was wäre, wenn Sie alle Silos Ihrer Identitätsinfrastruktur mit einer einzigen Plattform schützen könnten? Wir haben einen Weg gefunden.

Silverfort stellt eine Verbindung zu Ihrer gesamten IAM-Infrastruktur her und sichert sie von innen.

Unsere Plattform nutzt die Runtime Access Protection (RAP)-Technologie zur nahtlosen Integration in Ihre gesamte IAM-Infrastruktur und bietet End-to-End-Sichtbarkeit und Inline-Schutz für jede Identität, überall. Keine Benutzerunterbrechungen mehr. Keine Systemänderungen mehr.

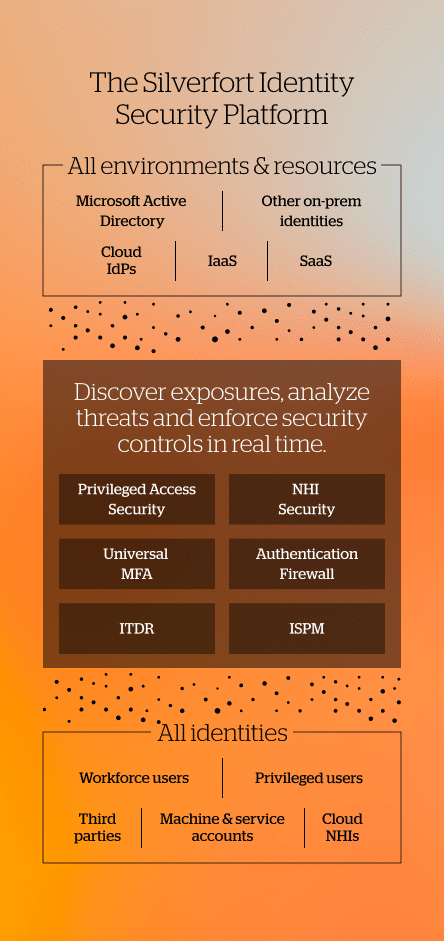

Alle Identitäten

Lassen Sie niemanden zurück. Schützen Sie Mitarbeiter, privilegierte Benutzer, Dritte und nicht-menschliche Identitäten (NHIs).

Alle Umgebungen

Wenden Sie Sicherheitskontrollen auf jeden Winkel Ihrer Infrastruktur an: vor Ort, OT, Hybrid, Cloud und Multi-Cloud.

Alle Ressourcen

Erweitern Sie den Schutz auf alle Ressourcen, von Legacy-Systemen und Befehlszeilentools bis hin zu modernen Cloud-Workloads und SaaS-Apps.

Laufzeitzugriff

Schutz (RAP)

Benutzer fordert Zugriff von IAM-Infrastruktur an

Die IAM-Infrastruktur leitet die Anfrage weiter an Silverfort mit RAP-Technologie

Silverfort analysiert Risiken und löst bei Bedarf Inline-Sicherheitskontrollen aus

Silverfort gibt Sicherheitsurteil an IAM-Infrastruktur zurück

IAM-Infrastruktur gewährt oder verweigert Zugriff

Benutzer fordert Zugriff von IAM-Infrastruktur an

Die IAM-Infrastruktur leitet die Anfrage weiter an Silverfort mit RAP-Technologie

Silverfort analysiert Risiken und löst bei Bedarf Inline-Sicherheitskontrollen aus

Silverfort gibt Sicherheitsurteil an IAM-Infrastruktur zurück

IAM-Infrastruktur gewährt oder verweigert Zugriff

Buchen Sie jetzt Silverfort Identitätssicherheitsplattform

Endlich die Identitätssicherheitsplattform, die Sie verdienen.

Durchgängige Transparenz und Schutz, wenn es am wichtigsten ist.

Entdecken

Entdecken Sie jede Identität in jeder Umgebung und überwachen Sie sämtliche Zugriffsaktivitäten an einem Ort, um intelligente Entscheidungen zu treffen.

Analysieren

Analysieren Sie kontinuierlich alle Identitäten und Zugriffsversuche, um Sicherheitslücken aufzudecken und Bedrohungen in Echtzeit zu erkennen.

Erzwingen

Setzen Sie Sicherheitskontrollen durch, um Lateralbewegungen, die Verbreitung von Ransomware und andere Identitätsbedrohungen in Echtzeit zu stoppen.

Identitätssicherheit, die für Sie arbeitet.

Überschreiten Sie die Grenzen der herkömmlichen Identitätssicherheit. Richten Sie eine Demo ein, um einen einheitlichen Schutz zu erleben, der identitätsbasierte Angriffe stoppt.