Die letzten paar Jahre haben große Veränderungen bei den Cyber-Versicherungspolicen gebracht. Bemerkenswerterweise verlangen jetzt fast alle Makler Multi-Faktor-Authentifizierung (MFA) über lokale und Cloud-Ressourcen hinweg. Dies stellt kleine und mittelständische Unternehmen seit dem Standard vor eine große Herausforderung MFA-Lösungen können die erforderliche Abdeckung nicht liefern und die Bereitstellung einer PAM-Lösung übersteigt in der Regel ihre betrieblichen Kapazitäten und Sicherheitskenntnisse. Der Silverfort Die Unified Identity Protection-Plattform ist die einzige Lösung, die die Compliance vollständig konsolidieren kann MFA-Anforderungen für Cyberversicherungen Checkliste, ohne Agenten oder Bevollmächtigte zu benötigen, was es zu einer idealen Wahl für jedes Unternehmen macht, das seine Cyber-Versicherung abschließen oder erneuern möchte.

Was ist MFA und welche Vorteile bietet es?

Multifaktor Beglaubigung, allgemein als MFA bezeichnet, ist eine Sicherheitsmaßnahme, die der herkömmlichen Kombination aus Benutzername und Passwort eine zusätzliche Schutzebene hinzufügt. Benutzer müssen mehrere Formen der Verifizierung angeben, z. B. etwas, das sie wissen (z. B. ein Passwort), etwas, das sie besitzen (z. B. ein mobiles Gerät) und etwas, das sie sind (z. B. biometrische Daten).

Die Implementierung von MFA bietet zahlreiche Vorteile, die die Cybersicherheit deutlich verbessern. Lassen Sie uns diese Vorteile im Detail untersuchen:

- Verstärkte Authentifizierung: MFA verbessert die Authentifizierungssicherheit erheblich. Da mehrere Formen der Verifizierung erforderlich sind, ist es für Angreifer erheblich schwieriger, sich unbefugten Zugriff zu verschaffen. Selbst wenn ein Passwort kompromittiert wird, stellen die zusätzlichen Faktoren eine zusätzliche Hürde für den Schutz sensibler Informationen dar.

- Abwehr von anmeldedatenbasierten Angriffen: In der Cyber-Bedrohungslandschaft sind Passwortverletzungen und Diebstahl von Anmeldeinformationen kommen nur allzu häufig vor. MFA spielt eine entscheidende Rolle bei der Eindämmung solcher Angriffe. Selbst wenn ein Angreifer an Benutzeranmeldeinformationen gelangt, benötigt er dennoch die zusätzlichen Faktoren, um den Authentifizierungsprozess erfolgreich abzuschließen und so unbefugte Zugriffsversuche effektiv zu verhindern.

- Abwehr von Phishing: Phishing-Angriffe, bei denen Cyberkriminelle Benutzer dazu verleiten, ihre Anmeldedaten preiszugeben, stellen eine erhebliche Bedrohung dar. Gegen solche Angriffe dient MFA als wirksamer Abwehrmechanismus. Selbst wenn Benutzer unwissentlich ihre Passwörter preisgeben, verhindern die zusätzlichen Authentifizierungsfaktoren, dass Angreifer weiter vordringen können, und schützen sensible Daten.

- Einhaltung der Vorschriften: Verschiedene Branchen und Regierungsorganisationen haben strenge Datenschutzbestimmungen eingeführt. MFA wird häufig als Sicherheitsmaßnahme zur Einhaltung dieser Vorschriften vorgeschrieben. Durch die Implementierung von MFA demonstrieren Unternehmen ihr Engagement für die Einhaltung von Compliance-Standards und den Schutz wertvoller Informationen vor unbefugtem Zugriff.

- Verbesserte Benutzererfahrung: Bei der Priorisierung von Sicherheitsmaßnahmen ist die Benutzererfahrung von entscheidender Bedeutung. Moderne MFA-Lösungen bieten nahtlose und benutzerfreundliche Erlebnisse. Mit intuitiven Schnittstellen und verschiedenen Authentifizierungsmethoden wie Push-Benachrichtigungen oder Biometrie wird der Authentifizierungsprozess für Benutzer bequem, ohne die Sicherheit zu beeinträchtigen.

- Absicherung von Cyber-Versicherungspolicen: MFA spielt im Kontext der Cyberversicherung eine entscheidende Rolle. Versicherer erkennen die Wirksamkeit von MFA bei der Reduzierung des Risikos von Cybervorfällen. Durch die Implementierung von MFA demonstrieren Unternehmen ihren proaktiven Ansatz zur Stärkung ihrer Sicherheitslage, was zu günstigeren Versicherungsbedingungen führen kann.

Warum verlangen Versicherer eine Multi-Faktor-Authentifizierung (MFA)?

Cyber-Versicherer verlangen nun von Organisationen, dass sie MFA als grundlegenden Bestandteil ihrer Policen einführen. Diese Anforderung ergibt sich aus der Tatsache, dass die Technologie von MFA in der Lage ist, die Sicherheit zu stärken, Risiken zu mindern, ein Engagement für die Sicherheit zu demonstrieren, Industriestandards einzuhalten und aufkommende Bedrohungen zu bekämpfen.

Mit dem MFA-Mandat wollen Versicherer ein proaktives Risikomanagement fördern und Organisationen dazu ermutigen, robuste Sicherheitsmaßnahmen zu ergreifen, um sich vor Cyberangriffen zu schützen. Die Implementierung von MFA passt nicht nur zu den Risikomanagementstrategien der Versicherer, sondern hilft Unternehmen auch dabei, ihre allgemeine Sicherheitslage in einer immer komplexer werdenden Cyberlandschaft zu verbessern.

Die Kosten eines Cyber-Angriffs im Vergleich zu den Kosten einer Cyber-Versicherung

Das Potenzial verstehen Revolution Um fundierte Entscheidungen treffen zu können, ist es von entscheidender Bedeutung, die Auswirkungen eines Cyberangriffs zu kennen und diese mit den Kosten einer Cyber-Versicherung abzuwägen.

Es gibt mehrere Faktoren, die zu den finanziellen Folgen eines Cyberangriffs beitragen, darunter:

- Direkte finanzielle Verluste: Dazu gehören Kosten im Zusammenhang mit der Systemwiederherstellung, Datenwiederherstellung und möglichen Lösegeldzahlungen. Darüber hinaus umfasst es finanzielle Verluste, die aus Betriebsunterbrechungen resultieren, einschließlich Umsatzeinbußen oder vermindertem Kundenvertrauen.

- Rechtliche und regulatorische Konsequenzen: Nach einem Cyberangriff können für Organisationen rechtliche und regulatorische Konsequenzen drohen. Einschließlich der Kosten der Rechtsverteidigung, behördlicher Bußgelder, Strafen und etwaiger Klagen betroffener Parteien.

- Reputationsschaden: Ein Cyberangriff kann den Ruf eines Unternehmens erheblich schädigen und zu einem Verlust des Vertrauens und der Loyalität der Kunden führen. Der Wiederaufbau des Rufs einer Marke kann ein komplizierter und kostspieliger Prozess sein, der PR-Bemühungen, Marketingkampagnen und Initiativen zur Kundenansprache erfordert.

- Reaktion und Behebung von Vorfällen: Unternehmen müssen in Fähigkeiten zur Reaktion auf Vorfälle, forensische Untersuchungen und Abhilfemaßnahmen investieren, um die Grundursache des Angriffs zu identifizieren, weiteren Schaden zu begrenzen und Sicherheitsmaßnahmen zu stärken. Diese Tätigkeiten erfordern oft spezielles Fachwissen und können finanziell belastend sein.

Gleichzeitig variieren die Kosten einer Cyber-Versicherung aufgrund verschiedener Faktoren, darunter der Größe, Art, Sicherheitslage, Branche und Deckungsgrenzen des versicherten Unternehmens. Weitere Faktoren, die die Kosten der Police beeinflussen, sind:

- Risikobewertung: Versicherer führen Risikobewertungen durch, um die Sicherheitslücken eines Unternehmens gegenüber Cyber-Bedrohungen zu bewerten. Dabei werden eine Reihe von Faktoren berücksichtigt, darunter Sicherheitskontrollen, Multifaktor-Authentifizierung, Möglichkeiten zur Reaktion auf Vorfälle und historische Daten zu Verstößen. Aufgrund ihrer erhöhten Gefährdung können für Organisationen mit höherem Risiko höhere Prämien anfallen.

- Abdeckung und Grenzen: Der Umfang des Versicherungsschutzes und die Versicherungsgrenzen wirken sich auf die Kosten der Versicherungspolice aus. Die Prämien für Policen, die einen umfassenden Versicherungsschutz bieten, einschließlich Betriebsunterbrechung, Rechtskosten und Reputationsschäden, sind im Allgemeinen höher. Höhere Versicherungsgrenzen tragen ebenfalls zu höheren Kosten bei.

- Verlustgeschichte: Die Vorgeschichte von Cybervorfällen einer Organisation spielt eine Rolle bei der Bestimmung der Policenkosten. Unternehmen mit einer Erfolgsbilanz bei häufigen oder schwerwiegenden Cyber-Vorfällen können aufgrund des vermeintlich höheren Risikos mit höheren Prämien rechnen.

- Risikomanagementmaßnahmen: Versicherer bewerten die Wirksamkeit der Risikomanagementmaßnahmen einer Organisation, einschließlich Sicherheitskontrollen und Protokollen zur Reaktion auf Vorfälle. Organisationen mit strengen Sicherheitspraktiken haben möglicherweise Anspruch auf Rabatte oder niedrigere Prämien.

Die Investition in eine Cyber-Versicherung bietet finanziellen Schutz im Falle eines Verstoßes. Dazu gehört die Minderung direkter finanzieller Verluste, Rechtskosten und Reputationsschäden. Darüber hinaus bietet es Zugriff auf Ressourcen wie Incident-Response-Teams und juristisches Fachwissen, die während einer Cyberkrise äußerst wertvoll sein können. Durch eine sorgfältige Bewertung der potenziellen finanziellen Auswirkungen eines Cyberangriffs und die Berücksichtigung der Kosten und Vorteile einer Cyber-Versicherung können Unternehmen fundierte Entscheidungen zum Schutz ihrer Interessen treffen.

Die Cyber-Versicherungslandschaft

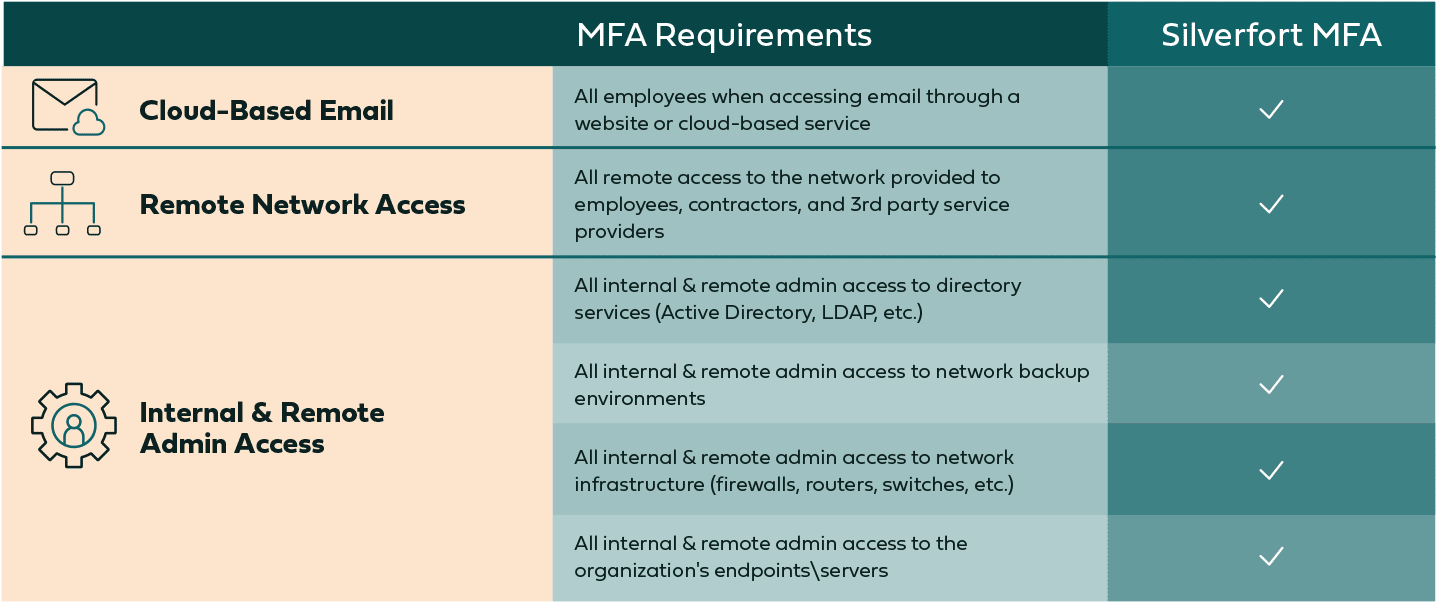

Während eine Cyber-Versicherung natürlich ein entscheidendes Element ist, um sicherzustellen, dass sich Ihr Unternehmen von einem Cyber-Angriff erholen kann, besteht ein übersehener Vorteil darin, dass die dafür erforderlichen Voraussetzungen erfüllt sind Einhaltung von Cyber-Versicherungen kann dazu beitragen, Angriffe von vornherein zu verhindern. Als Antwort auf die massiver Anstieg von 245 % bei Ransomware-Angriffen im Jahr 2021 (verursacht Verluste in Höhe von 21 Milliarden US-Dollar allein in den USA) treffen Cyber-Versicherungsunternehmen größere Vorkehrungen, indem sie eine detaillierte Liste neuer Anforderungen für die Einhaltung der Cyber-Haftungspflicht einführen. Insbesondere wird jetzt ein neuer Satz von MFA-Richtlinien von den Top-Cyber-Versicherungsanbietern unter Verwendung des folgenden MFA-Formulars gefordert:

Die allgemeine Auffassung innerhalb von IT- und Sicherheitsteams ist, dass die vollständige Einhaltung dieser Checkliste mehr als eine Herausforderung darstellt. Schauen wir uns das genauer an, um zu verstehen, warum.

Cyber-Versicherungsschutz: MFA-Checkliste

MFA für Office 365 und andere Cloud-basierte E-Mails – leicht zu finden

Die meisten Cloud-basierten E-Mail-Anbieter wie Office 365 bieten MFA-Funktionalität an, oft als native Komponente ihres Produkts. Selbst wenn dies nicht der Fall ist, ist das Hinzufügen von MFA-Schutz zu SaaS- oder Webanwendungen eine triviale Aufgabe.

MFA für VPN-Zugriff – leicht zu finden

Bei VPN-Verbindungen ist das Hinzufügen von MFA ganz einfach. Wenn der VPN-Anbieter selbst keine MFA-Option hat, kann jedem LDAP- oder RADIUS-fähigen VPN MFA über einen Drittanbieter hinzugefügt werden.

MFA für alle Remote- und internen Administratorzugriffe – Problematisch

Hier wird es komplizierter, die Anforderungen zu erfüllen. Während Standard-MFA-Lösungen abdecken können einige keiner dieser Anwendungsfälle kann abgedeckt werden alle von ihnen. Lassen Sie uns jede dieser Teilanforderungen untersuchen:

MFA für AD, MFA für PowerShell, MFA für PsExec – nur teilweise Verfügbarkeit

Branchenführende MFA-Lösungen bieten nur teilweisen Schutz für den Fernzugriff auf lokale Verzeichnisdienste. Es gibt zwar verfügbare MFA-Produkte für den RDP-Zugriff, aber keines kann Befehlszeilentools wie z PsExec, PowerShell oder WMI, wodurch sowohl beim tatsächlichen Schutz als auch bei der Erfüllung der Versicherungsanforderungen für die Cybersicherheit eine kritische Lücke entsteht.

MFA für alle Netzwerksicherungsumgebungen – nur teilweise Verfügbarkeit

Dedizierte Backup-Lösungen, sei es in Form von virtuellen Appliances oder Cloud-Speicher, unterstützen in der Regel MFA. Wenn sich die Backup-Umgebung jedoch auf einem lokalen Server befindet, unterliegt sie denselben Einschränkungen, die wir gerade beschrieben haben – tatsächlich gab es verschiedene Ransomware- Es kam in letzter Zeit zu Angriffen, bei denen diese Server selbst angegriffen und verschlüsselt wurden.

MFA für den Zugriff auf die Netzwerkinfrastruktur (Router, Switches, Firewall usw.) – Nur teilweise Verfügbarkeit

Bei Routern und Switches stellt sich die Frage, ob sie sich mit RADIUS/TACACS+ verbinden können – wenn ja, ist das Hinzufügen von MFA ziemlich einfach. Wenn Ihre Infrastruktur diese Schnittstellen jedoch nicht unterstützt, ist das schade – es könnte Zeit für ein Upgrade sein. In Bezug auf Firewalls unterstützen die meisten modernen Firewalls auch das Hinzufügen von MFA zum Authentifizierungsprozess, sodass hier kein Problem auftreten sollte.

MFA für Active Directory-Verwaltete Endpunkte/Server – nur teilweise verfügbar

Das Problem hier ist ähnlich wie bei MFA für Verzeichnisdienste – es gibt keine verfügbare Lösung, die das kann Erzwingen Sie MFA Active Directory-verwaltete Endpunkte und Server. Es gibt die einzige Ausnahme von RDP und der lokalen Anmeldung, aber für die Befehlszeile besteht kein solcher Schutz Fernzugriff Tools, die wir oben beschrieben haben.

PAM-Lösungen sind für kleine bis mittelständische Unternehmen außerhalb des Geltungsbereichs

Es kann sein, dass der Antrieb hinter der neuen MFA-Checkliste darin bestand, Organisationen dazu zu drängen, a Privilegierte Zugriffsverwaltung (PAM), vorausgesetzt, dieser Ansatz würde ihr Schutzniveau erhöhen und ihre Widerstandsfähigkeit gegen Cyberangriffe erhöhen.

Aber, wenn sie zu den Gründen befragt werden, warum sie PAM in ihren Organisationen nicht verwenden, IT- und Cybersicherheitsanalysten wiesen am häufigsten auf die hohe Belastung hin, die mit den Kosten für Implementierung, Wartung und laufenden Betrieb von PAM verbunden ist. Mit anderen Worten – PAM ist für kleine und mittelständische Unternehmen nicht geeignet. Obwohl PAM theoretisch den Schutz bieten könnte, den Versicherer für ihre versicherten Kunden suchen, ist es im wirklichen Leben keine praktische Versicherungslösung für Cyberangriffe.

Silverfort: Die Catch-All-MFA-Lösung

Während Standard-MFA-Lösungen einige der Anwendungsfälle abdecken können, die von erforderlich sind Cyber-Versicherungslösungen,, niemand kann sie alle beschützen. Da die Versicherer selbst Ransomware als eines ihrer Hauptanliegen angeben, werden wir es verwenden, um diese Behauptung zu demonstrieren – Ransomware verbreitet sich in angegriffenen Netzwerken durch die Verwendung von Befehlszeilentools wie PsExec, Powershell und andere. Keine andere MFA-Lösung kann diese Zugriffsschnittstellen abdecken.

Der Silverfort Die Unified Identity Protection-Plattform ist die einzige Lösung, die durchgesetzt wird MFA aus dem Backend von Identitätsanbietern und nicht durch Agenten oder Proxys für die einzelnen Ressourcen. In der Praxis bedeutet dies Silverfort kann mit schützen MFA jedes Benutzerkonto, das sich bei einem lokalen oder Cloud-Verzeichnis in der Umgebung authentifiziert.

Nicht nur Silverfort Schützen Sie interne und Remote-Administratoren Zugriff in der On-Premise-Umgebung (was bei keiner anderen Lösung der Fall ist), aber es ermöglicht auch Kunden Konsolidieren Sie alle ihre MFA-Schutzmaßnahmen in einer einzigen Lösung, was es zu einer natürlichen Antwort auf Compliance-Standards für Cybersicherheit macht.

Fazit: Die MFA-Authentifizierung über alle Ihre Ressourcen hinweg macht Sie sicherer

Wir kapieren es - Cyber-Sicherheitsversicherung Verlängerungen sind immer frustrierend, insbesondere jetzt, wo die Anbieter so viele neue Compliance-Anforderungen hinzugefügt haben. Zwischen der Entschlüsselung der vagen Formulierungen dieser Voraussetzungen, der Suche nach Lösungen zum Schutz aller Unternehmenswerte mit MFA und der Einbindung der Benutzer bei groß angelegten Änderungen ist dies keine leichte Aufgabe – insbesondere angesichts der kurzen Zeitrahmen, die von Cyber-Haftungsanbietern vorgegeben werden.

Andererseits signalisieren diese Veränderungen eine deutliche Verschiebung hin zu einer Zukunft, in der Unternehmen viel besser gegen Cyberangriffe gewappnet sind. Die Implementierung von MFA für alle Ressourcen im Unternehmen ist ein großer Schritt in Richtung einer besseren Sicherheitslage. Und es muss nicht weh tun – Silverfort macht den Prozess der Erweiterung Ihrer aktuellen MFA-Lösungen, um alle Ressourcen in Ihrem Unternehmen schnell und unkompliziert abzudecken. Um mehr zu erfahren, Fordern Sie hier eine Demo an.

Noch nicht sicher? Hier sind einige weitere hilfreiche Ressourcen:

- Bewerten Sie Ihren MFA neu

- Agentenlose MFA

- Verhindern Sie die automatisierte Verbreitung von Ransomware-Angriffen

- Seitenbewegungsschutz

Wie ist es, mit zu gehen Silverfort für die Verlängerung Ihrer Cyber-Versicherung? Hugh Christiansen von High Touch Technologies erklärt: