Poussez l'authentification multifacteur au-delà de ses limites. Protégez tout.

Lorsque nous disons universel, nous le pensons. Étendez la protection MFA à Active Directory ressources gérées sans les modifier, y compris les applications héritées, les interfaces de ligne de commande et les systèmes OT.

MFA universel qui s'adapte à votre environnement.

SilverfortLa plateforme de sécurité d'identité de bout en bout de s'intègre parfaitement à l'ensemble de votre infrastructure d'identité, afin que vous puissiez protéger vos ressources sur site avec MFA au niveau du cloud.

360 Active Directory protection

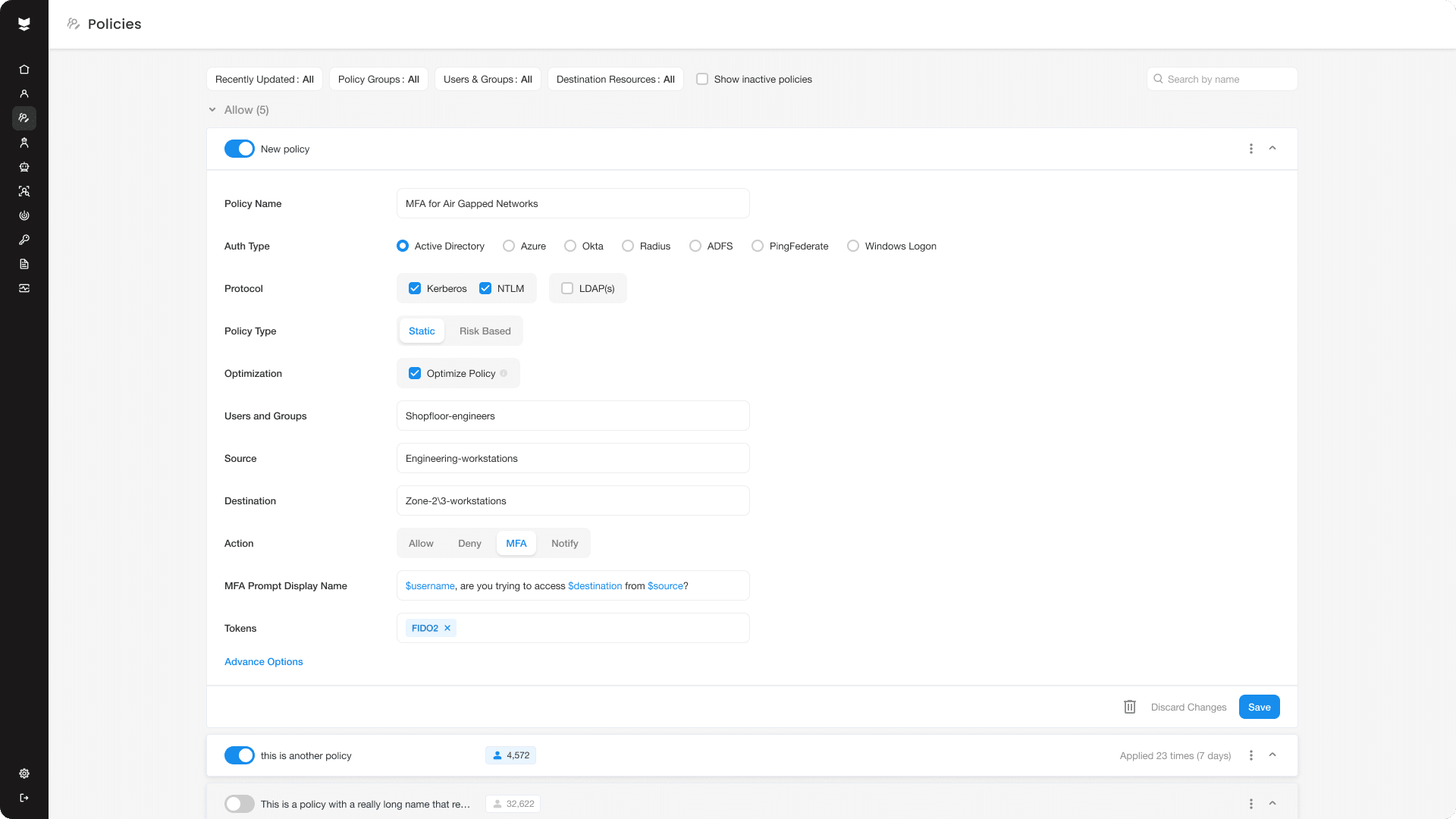

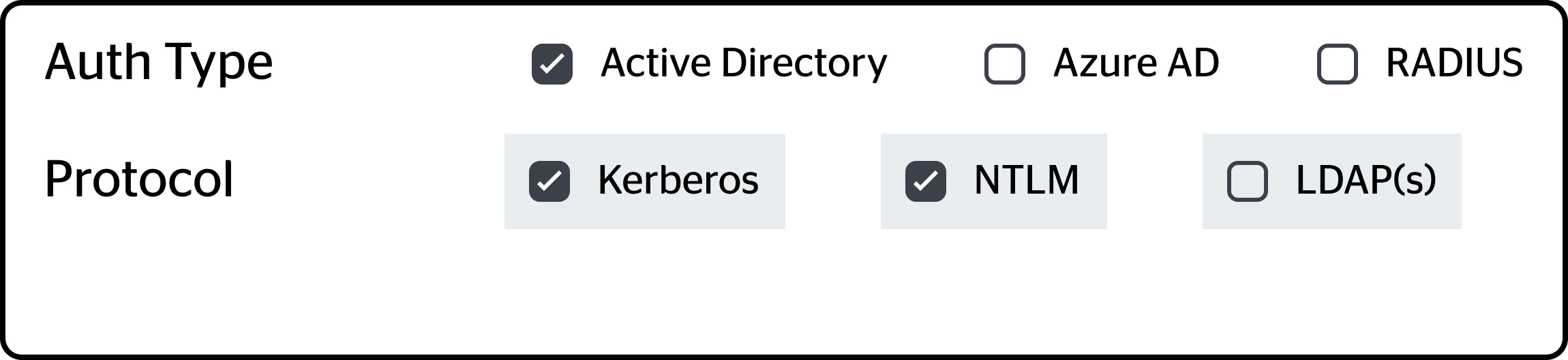

Silverfort est la seule solution qui s'intègre nativement avec Active Directory pour appliquer MFA sur chaque authentification Kerberos, NTLM et LDAP.

Minimisez votre surface d'attaque et bloquez les attaques

Configurer les politiques pour atténuer les risques divulgués par SilverfortISPM, ou bloquer les attaques actives qui ont été détectées par SilverfortITDR de.

Prolongez votre MFA de choix

Intégrez la solution MFA que vous utilisez déjà avec Silverfort pour étendre sa protection à toutes les ressources AD, sans affecter l'expérience utilisateur de vos employés.

Une plateforme de bout en bout. Tous les besoins MFA sont couverts.

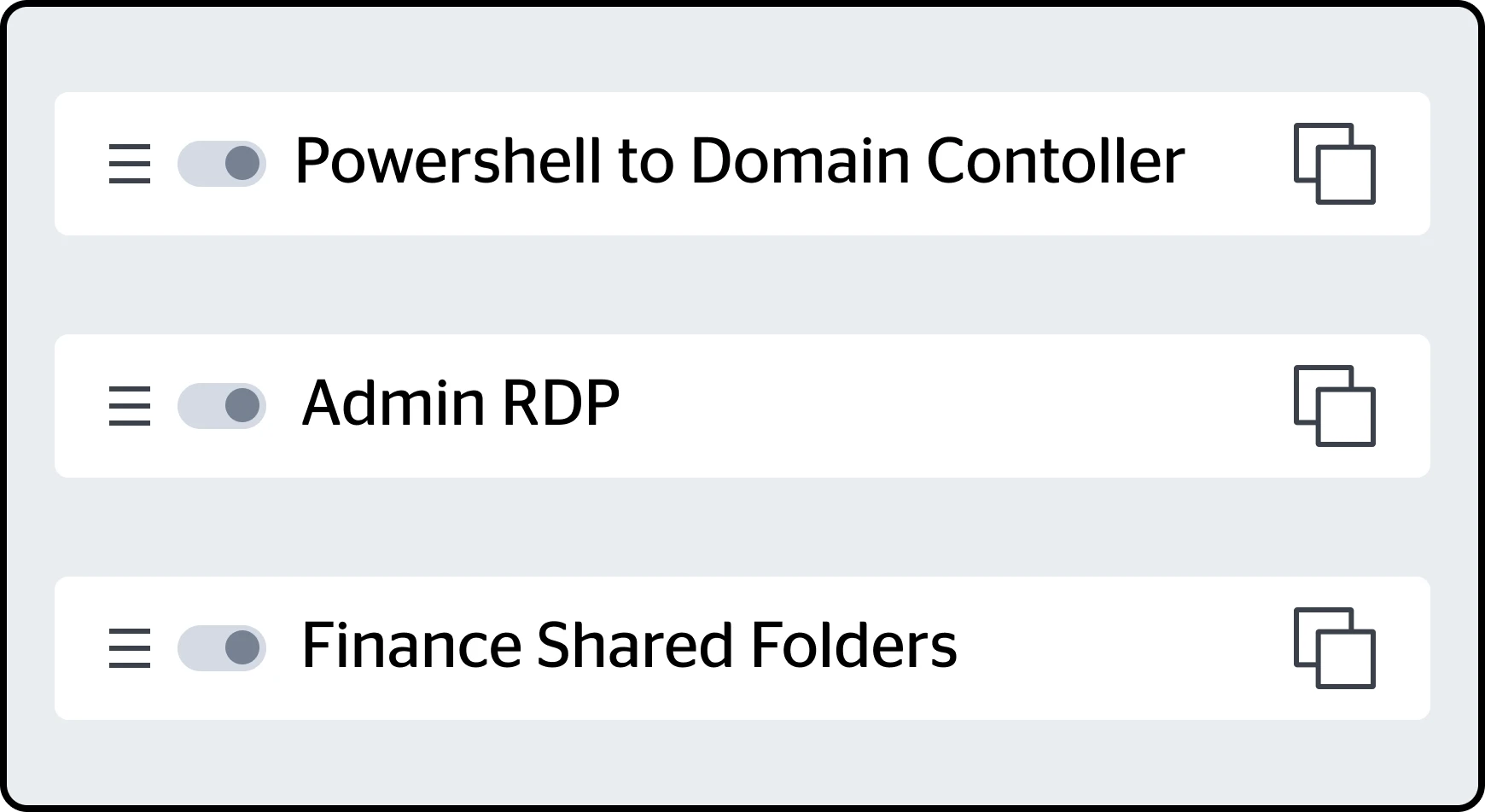

Protégez toutes les ressources et interfaces d’accès

Étendez votre solution MFA existante pour couvrir toutes vos ressources et interfaces d’accès qui n’étaient pas prises en charge nativement.

- Applications maisons

- Systèmes hérités / légacy

- Powershell, PsExec, WMI, Run AS...

- Bases de données

- VPN

- Partage de fichiers réseau

- Ouverture de session

- RDP et SSH

- Applications SaaS

- VDI et Citrix

Combiner des politiques statiques et basées sur les risques

Remplacez, étendez ou consolidez votre solution MFA existante

Mise à l'échelle de l'authentification multifacteur vers tous les environnements et systèmes sur site

« De nombreuses grandes entreprises ont du mal à mettre en œuvre rapidement une authentification sécurisée des employés dans tous leurs différents environnements. SilverfortLa solution innovante de simplifie ce processus sans nécessiter de modifications du système, ce qui permet aux entreprises d'économiser du temps et de l'argent.

Guillaume Woo

DSI | Groupe Singtel

Le défi

Les composants essentiels des environnements et systèmes de Singtel sont on-premise et nécessitent une protection MFA. Singtel s'est rapidement rendu compte que la mise en œuvre d'agents MFA sur chaque serveur d'applications était peu pratique en raison du grand nombre de machines et des exigences de modification du code. L'entreprise avait besoin d'une solution plus évolutive.

Nos solutions

Depuis le déploiement Silverfort, Singtel a étendu avec succès les capacités de protection MFA à tous ses environnements et systèmes on-premise. L'équipe d'infrastructure de Singtel était ravie qu'aucune modification du code des applications et aucun déploiement d'agents n'ait été nécessaire.

Nous avons osé pousser la sécurité des identités plus loin.

Découvrez ce qui est possible.

Configurez une démo pour voir le Silverfort Plateforme de sécurité des identités en action.