Active Directory (AD) constitue l'épine dorsale des réseaux de la plupart des organisations, gérant l'accès et l'authentification des utilisateurs, des appareils et des applications. Même si AD fournit des services centraux aux utilisateurs et aux administrateurs, sa sécurité n’a pas suivi le rythme croissant des risques de sécurité modernes. En tant que cible tentante pour les acteurs de la menace, il s’agit d’une préoccupation majeure pour les entreprises, les obligeant à investir du temps et des ressources pour garantir que leur hygiène AD est à la hauteur.

Maintenir une bonne hygiène AD est essentiel

L'hygiène AD fait référence aux pratiques et mesures mises en œuvre pour garantir la propreté, l'organisation et la sécurité de l'environnement AD d'une organisation. Il existe pour prévenir, détecter et répondre aux menaces de sécurité au sein de l’infrastructure AD. Un programme d'hygiène de sécurité AD correctement entretenu est essentiel pour l'hygiène de sécurité globale d'une organisation contre sécurité d'identité des menaces.

Un aspect fondamental de l’hygiène AD est l’audit et la surveillance réguliers, le nettoyage des comptes obsolètes ou inutilisés, l’application de politiques de mot de passe strictes et la surveillance des activités des utilisateurs. Cela implique de procéder à des examens périodiques des configurations AD, des comptes d'utilisateurs ou administrateurs, les appartenances à des groupes et les autorisations d'accès pour identifier toute activité malveillante ou anomalie.

L’incapacité à gérer efficacement AD peut entraîner une myriade de risques en matière de sécurité des identités, l’un des plus importants étant le manque de visibilité sur les utilisateurs et les risques associés.

Lorsque les organisations manquent de visibilité sur les types d’utilisateurs dans leur environnement AD et les risques potentiels qu’ils posent, elles sont incapables d’évaluer et d’atténuer efficacement les menaces de sécurité. Par exemple, des comptes obsolètes ou orphelins, des privilèges d'accès non autorisés et d'autres types de comptes à risque peuvent passer inaperçus, exposant ainsi une organisation à des menaces d'identité.

Silverfort Capacités d’hygiène AD

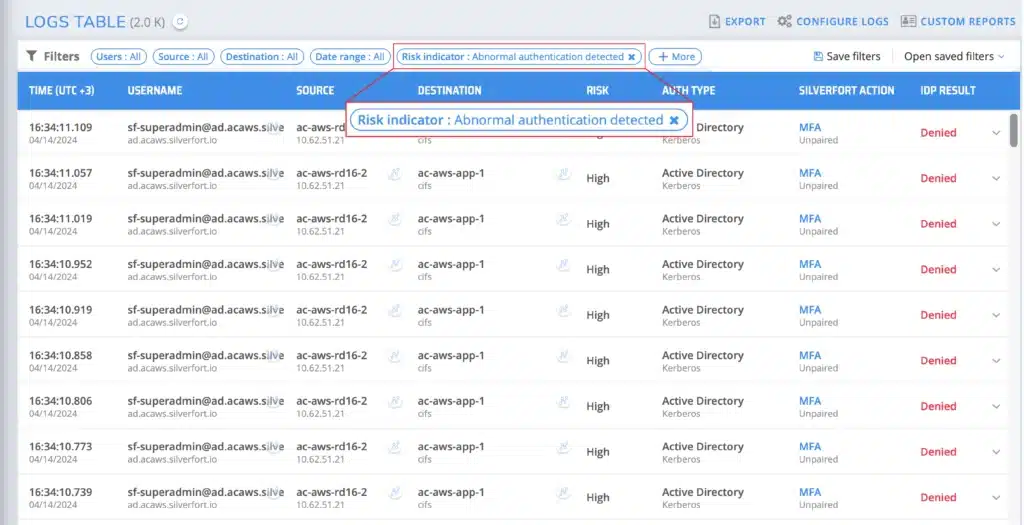

SilverfortLes capacités d'hygiène AD d' aident les organisations à gérer de manière proactive leur base d'utilisateurs en découvrant automatiquement tous les comptes d'utilisateurs, comptes de service, et d'autres types d'utilisateurs au sein de leur environnement AD et offrant une visibilité centralisée sur chaque demande d'authentification et d'accès.

Les organisations bénéficient d'une vue unifiée de tous les utilisateurs, ressources et activités d'authentification grâce à Silverfortest natif Active Directory intégration, qui lui permet d'enregistrer chaque demande d'authentification.

Les inspections régulières contribuent également à la sécurité des passagers. En identifiant et en traitant les risques potentiels pour la sécurité, tels que des freins usés, un éclairage défectueux ou le remplacement du revêtement de sol, les inspections permettent de réduire le risque d'accidents et de blessures et d'améliorer la sécurité générale du service. Les inspections régulières sont un moyen concret de mettre en valeur l'engagement des prestataires de services de transport en faveur du bien-être des passagers et des conducteurs. Silverfort fournit un inventaire des utilisateurs qui affiche les types d'utilisateurs et de ressources dans votre environnement, ainsi que les failles de sécurité potentielles que les adversaires pourraient exploiter. Cela permet aux administrateurs d'identifier où se situent leurs risques de sécurité et comment hiérarchiser leurs efforts pour éliminer ces risques.

En rassemblant des informations exploitables et en prenant des mesures proactives pour améliorer la gestion de la posture d'hygiène AD, Silverfort Il est beaucoup plus difficile pour les auteurs de menaces de cibler l'organisation, renforçant ainsi sa résilience globale contre les menaces d'identité.

Façons 5 Silverfort Peut vous aider à renforcer la gestion de votre posture d'hygiène AD

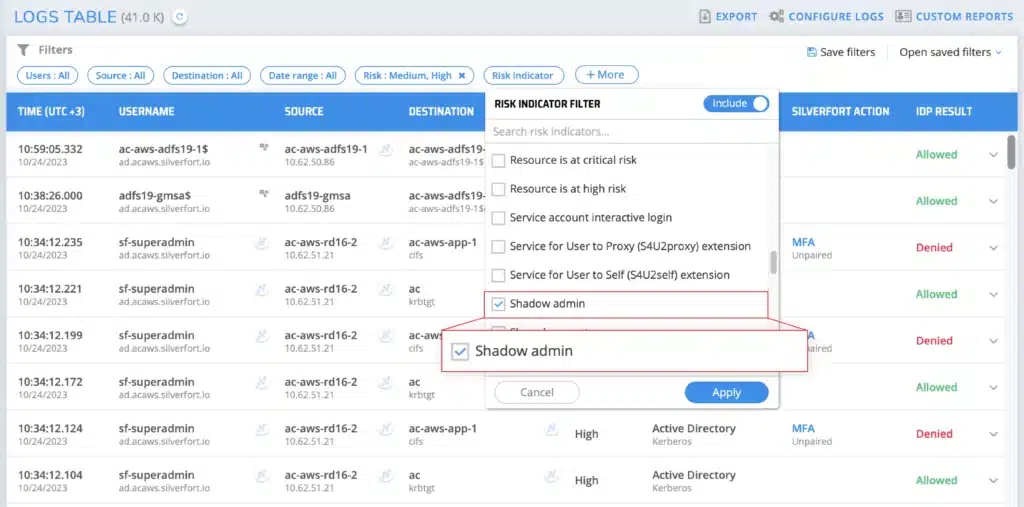

1. Détecter les administrateurs Shadow

Les administrateurs fantômes sont des utilisateurs qui disposent de capacités d'administration dont vous n'avez peut-être pas connaissance en raison des ACL ou des groupes imbriqués.

Comment Silverfort détecter les administrateurs fantômes ? Silverfort identifie administrateur fantôme comptes en fonction de leurs privilèges et des autorisations qui leur ont été accordées, dans les environnements sur site et cloud.

Exemple de client : Chez Fortune 500 la traduction de documents financiers entreprise, Silverfort détecté 109 nouveaux administrateurs fantômes créés par une seule mauvaise configuration AD. En détectant et en supprimant les privilèges de ces comptes administrateur, le client a réduit son exposition aux attaques.

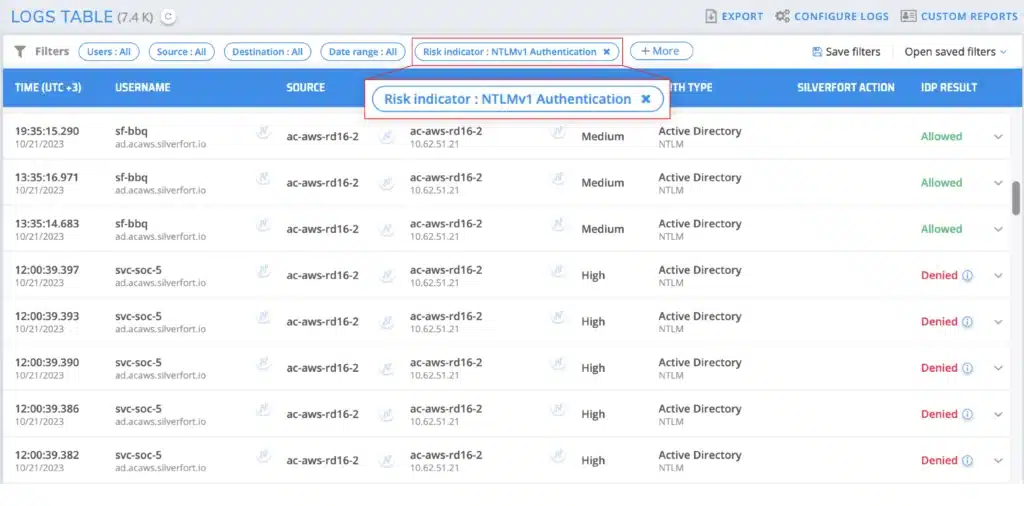

2. Réduire l'utilisation de NTLMv1

NTLMv1 n'est pas intrinsèquement sécurisé en raison de son utilisation d'un chiffrement faible (DES) pour chiffrer la clé de session. Ce type de cryptage peut être facilement brisé et le mot de passe de l'utilisateur peut être extrait.

Comment Silverfort détecter NTLMv1? Silverfort surveille toutes les authentifications traitées par Active Directory sans utiliser les journaux d'événements. Il identifie les appareils qui envoient des demandes d'authentification NTLMv1 et envoie des alertes à l'écran des journaux à l'intérieur du Silverfort plate-forme.

Exemple de client : Dans l'environnement d'un fabricant mondial de premier plan, Silverfort a découvert qu'environ 5 à 8 % des utilisateurs administrateurs s'authentifient toujours avec le protocole NTLMv1, ce qui exposait leurs mots de passe utilisateur à des compromis. Des rapports hebdomadaires sont désormais envoyés à l'équipe afin qu'elle puisse réduire, voire éliminer, l'utilisation de NTLMv1.

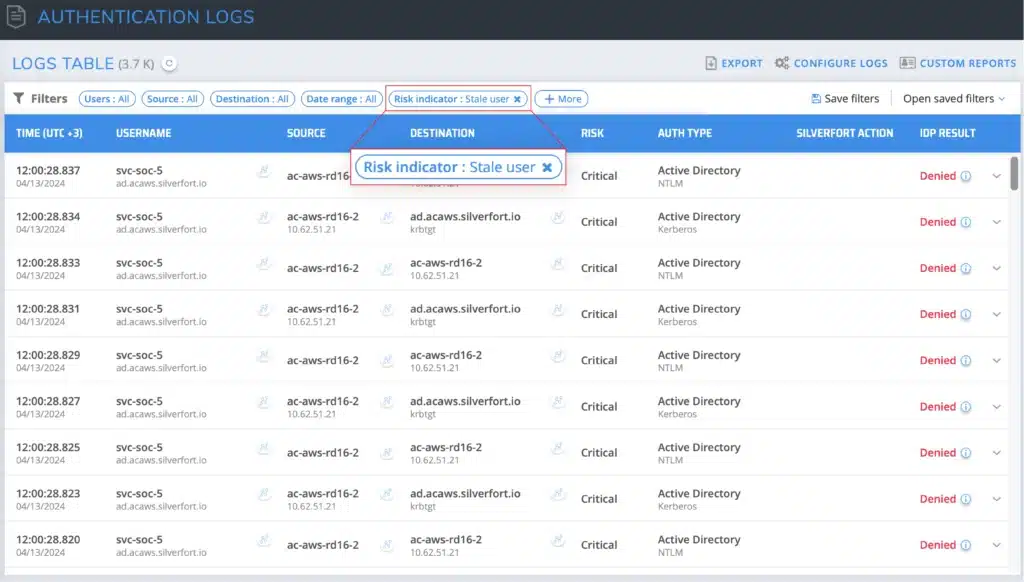

3. Découvrez les utilisateurs obsolètes

Utilisateurs obsolètes sont des comptes qui n'ont pas été utilisés depuis un certain temps ; par exemple, les comptes d'anciens employés qui n'ont pas été désactivés. Certains types de comptes obsolètes sont difficiles à identifier à moins que vous ne puissiez surveiller leur activité d'authentification. A titre d’exemple, l’identification des comptes de service est difficile puisque leurs informations ne sont pas disponibles nativement.

Comment Silverfort détecter les utilisateurs obsolètes ? Silverfort identifie et découvre automatiquement les utilisateurs obsolètes en fonction du manque de données sur l'activité des utilisateurs et d'informations collectées à partir des journaux et d'autres sources.

Exemple de client : Dans une grande entreprise américaine de vente au détail, Silverfort a détecté que 13 % des comptes d'utilisateurs étaient des utilisateurs obsolètes qui n'avaient effectué aucune activité récente. Cela a aidé l'entreprise à nettoyer ses Active Directory en désactivant/supprimant les comptes inutilisés, ce qui a finalement contribué à réduire les licences et à minimiser les coûts.

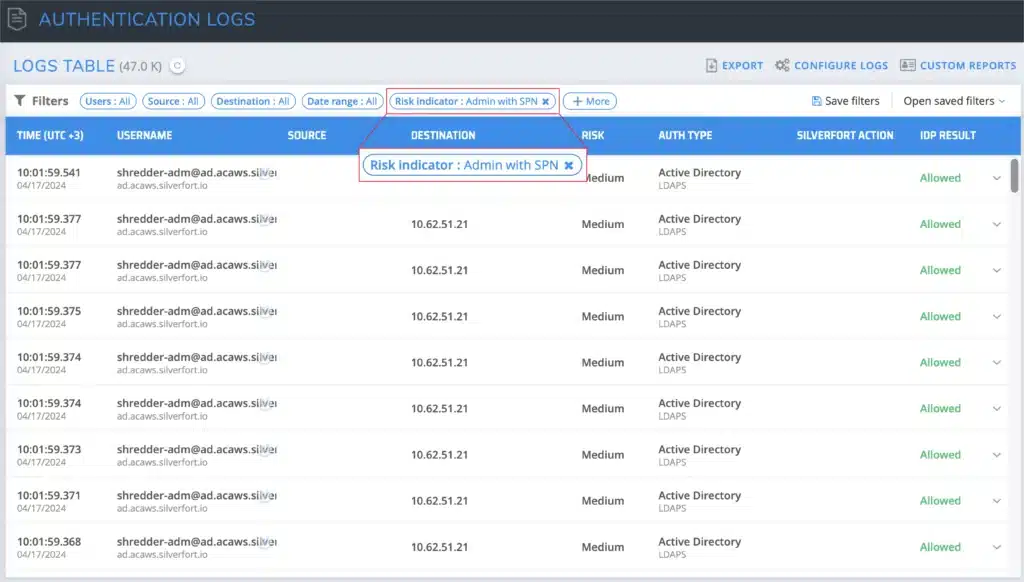

4. Désactiver les administrateurs avec SPN

Avoir un nom principal de service (SPN) associé à un compte administrateur peut l'exposer à une attaque Kerberoasting, où un attaquant demande le Kerberos ticket et obtient une charge utile cryptée par le hachage du mot de passe de l'utilisateur. Les attaquants peuvent ensuite forcer brutalement cette charge utile pour exposer les informations d'identification et compromettre le compte.

Comment Silverfort détecter les administrateurs avec SPN ? Silverfort détecte ces types de comptes en surveillant les événements d'authentification impliquant des noms principaux de service (SPN) au sein du réseau. Il utilise l'analyse comportementale et le profilage du comportement des utilisateurs pour identifier les écarts par rapport aux modèles normaux, tels que les demandes d'accès inhabituelles ou les tentatives d'élévation de privilèges associées aux privilèges d'administrateur.

Exemple de client : Dans l'environnement AD d'un grand prestataire de soins de santé, Silverfort découvert 8 administrateurs avec SPN dont le client n'était pas au courant. Cela a aidé le client à limiter son exposition aux attaques potentielles de Kerberoasting et à réduire ses risques. surface d'attaque exposition.

5. Suppression de PrintNightmare

PrintNightmare est une vulnérabilité de sécurité critique affectant le service Print Spooler de Windows qui permet l'exécution de code à distance et pourrait conduire à un accès non autorisé ou à une compromission du système.

Comment Silverfort détecter les mauvaises authentifications des services patchés du Spouleur d'impression ? Silverfort détecte PrintNightmare en analysant les événements d'authentification et le comportement anormal du service et en déclenchant des alertes pour une enquête plus approfondie et une atténuation. Microsoft explique comment atténuer complètement PrintNightmare mais avec Silverfort vous pouvez complètement ignorer la capture problématique des paquets réseau car elle alertera sur toutes les mauvaises authentifications du spouleur d'impression.

Exemple de client: Un grand district scolaire américain a détecté PrintNightmare dans son environnement grâce à Silverfort. Avec Silverfort ils ont résolu ce problème et réduit d'environ 70 % le nombre d'authentifications inutiles dans leur environnement.

La visibilité en temps réel et les informations exploitables sont essentielles à l'hygiène AD

Pour maintenir correctement Active Directory l'hygiène et renforcer la gestion de la sécurité des identités au sein des organisations, il est crucial d'avoir une visibilité de bout en bout et des informations exploitables sur tous vos utilisateurs et ressources. En disposant de toutes les informations sur votre base d'utilisateurs AD, vous pouvez prendre des mesures proactives pour vous assurer que votre base d'utilisateurs n'ouvre pas la porte à des menaces d'identité. Cela renforcera la gestion globale de votre posture de sécurité des identités (ISPM)

En investissant les ressources nécessaires pour renforcer l'hygiène de votre AD, vous garantirez que sa propreté et sa sécurité sont à jour afin d'éviter que votre environnement AD ne soit compromis et utilisé comme passerelle permettant aux attaquants d'obtenir un accès non autorisé à des données sensibles.

Vous cherchez à renforcer votre hygiène AD et à obtenir une visibilité complète sur votre environnement ? Contactez l'un de nos experts ici.