Kimlik tabanlı saldırılar, kötü amaçlı erişim için kullanıcının güvenliği ihlal edilmiş kimlik bilgilerini kullanır. Kötü amaçlı yazılım tabanlı saldırılardan, kötü amaçlı kod gerekmeden kaynaklara erişim için meşru kimlik doğrulama sürecini kullanmaları bakımından farklılık gösterirler.

Bazıları tanımı genişletiyor ve bu yetkisiz erişimi kolaylaştıran kimlik bilgilerinin ele geçirilmesi ve saldırı aşamaları gibi saldırı aşamalarını da buna dahil ediyor. ayrıcalık yükseltme.

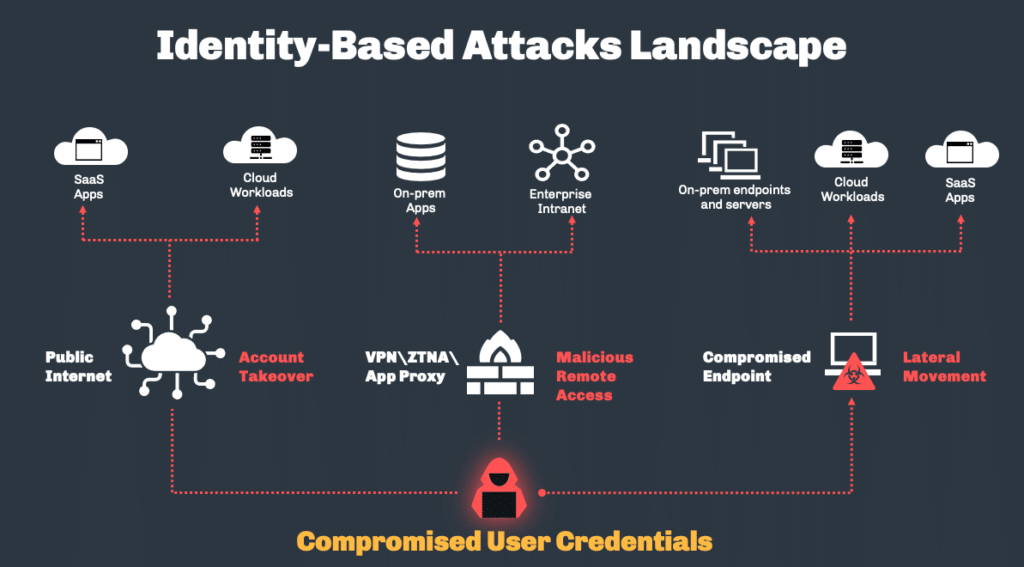

Kimlik tabanlı saldırıların amacı, meşru kullanıcıların kimliğine bürünerek şirket içi ve bulut kaynaklarına erişmektir. Tehdit aktörleri oturum açma bilgilerini çaldıktan sonra yetkili kullanıcı kimliğine bürünerek kaynaklara erişim sağlayabilirler. Ele geçirilen hesapların zaten sistemlere ve verilere erişim izni olması nedeniyle bu saldırıların tespit edilmesi zordur.

Kimlik temelli saldırıların karmaşıklığı ve ölçeği artmaya devam ediyor. Kuruluşların bu tehditlerden kaynaklanan riskleri azaltmaya yardımcı olmak için çok faktörlü kimlik doğrulama, çalışan eğitimi ve hesap izleme gibi güçlü güvenlik kontrolleri uygulaması gerekir. Dikkat ve proaktif savunma ile kimliğe dayalı saldırıların etkisi en aza indirilebilir.

Kimlik tabanlı saldırılar, bireylerin kişisel verilerini ve dijital kimliklerini tehlikeye atarak hedef alır. Bilgisayar korsanları, kullanıcı adlarını, şifreleri, sosyal güvenlik numaralarını ve diğer hassas bilgileri çalmak için çeşitli teknikler/vektörler kullanır ve bu bilgiler daha sonra mali kazanç veya diğer kötü amaçlarla kurbanların kimliğine bürünmek için kullanılabilir.

Kimlik avı, saldırganların, alıcıları oturum açma kimlik bilgilerini, hesap numaralarını vermeleri veya kötü amaçlı yazılım yüklemeleri için kandırmak amacıyla meşru bir şirket veya hizmet gibi görünen sahte e-postalar veya kısa mesajlar gönderdikleri yaygın bir taktiktir. Hedef odaklı kimlik avı, tanıdıkları birinden geliyormuş gibi görünen belirli bireyleri hedef alır. Balina avcılığı yüksek profilli yöneticileri hedef alıyor.

Keylogging yazılımı, klavyede basılan tuşları gizlice takip ederek kullanıcı adlarını, şifreleri, kredi kartı numaralarını ve diğer hassas verileri kaydeder. Keylogger'lar kimlik avı e-postaları, virüslü harici depolama cihazları veya yazılım açıklarından yararlanılarak kurulabilir.

Sosyal mühendislik, insanları gizli bilgileri ifşa etmeleri veya sisteme erişimi mümkün kılan eylemler gerçekleştirmeleri için yönlendirmeyi amaçlamaktadır. Saldırganlar BT destek personelinin kimliğine bürünebilir, hesaba erişim gerektiren teknik bir sorun olduğunu iddia edebilir veya bir arkadaş veya meslektaştan geliyormuş gibi görünerek kurbanları kötü amaçlı bağlantılara tıklamaları için kandırabilir.

Kimlik bilgileri doldurma farklı web siteleri ve hizmetlerde çalınan kullanıcı adı ve şifre kombinasyonlarını test etmek için otomatik araçlar kullanır. Büyük veri ihlallerinden kaynaklanan milyarlarca ele geçirilmiş kimlik bilgisi karanlık ağda mevcuttur. Bilgisayar korsanları, insanların aynı giriş bilgilerini yeniden kullandığı hesapları bulmak için kimlik bilgileri doldurmayı kullanır.

Çok faktörlü kimlik doğrulama normalleştikçe, saldırganların erişim sağlamak için biyometrik verileri tahrif ettiği biyometrik sahtecilik de ortaya çıkıyor. ayrıcalıklı hesaplar, aynı zamanda bir saldırı vektörü olarak da ortaya çıktı.

Kimlik tabanlı saldırılar, bireyin kişisel olarak tanımlanabilir bilgilerini (PII) ve oturum açma kimlik bilgilerini hedef alır. Bu saldırılar önemlidir çünkü hem bireyler hem de kuruluşlar üzerinde büyük etkileri olabilir.

Bireyler için kimlik hırsızlığı ve hesapların ele geçirilmesi mali kayba, kredinin zarar görmesine ve kişisel bilgilerin tehlikeye atılmasına neden olabilir. Suçlular çalıntı kimlikleri ve hesapları yetkisiz satın alımlar yapmak, kredi başvurusunda bulunmak, sahte vergi beyannameleri doldurmak ve daha fazlası için kullanır.

Kuruluşlar için kimlik tabanlı saldırılar müşteri verileri, fikri mülkiyet ve finansal varlıklar için risk oluşturur. Bilgisayar korsanları, hassas verilere ve fonlara erişim sağlamak için sıklıkla kurumsal hesapları ve ağları hedef alır. Başarılı saldırılar tüketicinin güvenini sarsabilir ve şirketin itibarını ve markasını olumsuz yönde etkileyebilir.

Saldırganlar ilk erişimi elde ettikten sonra, ek sistemlere ve hesaplara erişmek için ağlar arasında yatay olarak hareket etmeye çalışacaklardır. Daha hassas verilere erişmek ve daha fazla kontrol elde etmek için, orijinal olarak ele geçirilen hesabın izinlerinden ve güveninden yararlanırlar. Yanal hareket tespit edilmekten kaçınmak için sıklıkla gizlilik gerektiren gelişmiş bir tekniktir.

Genel Veri Koruma Yönetmeliği (GDPR) ve Kaliforniya Tüketici Gizliliği Yasası (CCPA) gibi düzenlemeler, kuruluşları kişisel verilerin korunmasından ve kimliğe dayalı saldırılara yanıt vermekten sorumlu tutar. Bu düzenlemelere uyulmaması önemli mali cezalara yol açabilir.

Kimlik tabanlı saldırılara karşı korunmak çok yönlü bir yaklaşım gerektirir. Kuruluşlar, çalışanlarını kimlik avı e-postaları, sosyal mühendislik taktikleri ve güçlü şifre uygulamaları konusunda eğitmek için kapsamlı güvenlik farkındalığı eğitimleri uygulamalıdır.

Çok faktörlü kimlik doğrulama (MFA) kullanıcı hesapları ve sistemleri için ekstra bir koruma katmanı ekler. MFA etkinleştirildiğinde kullanıcıların oturum açmak için mobil cihazlarına gönderilen şifre ve güvenlik kodu gibi iki veya daha fazla doğrulama yöntemi sağlaması gerekir.

MFA, ekstra bir güvenlik katmanı ekleyerek saldırganların şifreye sahip olsalar bile erişim sağlamasını zorlaştırır. Ayrıca saldırganın sahip olma ihtimalinin düşük olduğu ikinci bir kimlik biçimi gerektirerek kimlik avı saldırılarının verdiği zararı da azaltabilir.

Saldırganın erişim sağlamak için yalnızca bir paroladan daha fazlasına ihtiyacı olacağından tekrarlanan oturum açma girişimleri de (Kaba Kuvvet Saldırılarında) sıklıkla MFA tarafından engellenir.

Yapay zeka ve makine öğrenimi, anormal oturum açma girişimlerinin tespit edilmesine ve güvenliği ihlal edilmiş hesapların tespit edilmesine yardımcı olabilir. Yapay zeka sistemleri, kullanıcılar ve sistemler için normal davranış kalıpları oluşturmak amacıyla büyük miktarda veriyi analiz eder. Daha sonra bilinmeyen cihazlardan veya konumlardan yapılan oturum açma işlemleri, aşırı sayıda başarısız oturum açma denemeleri veya hesap bilgilerindeki değişiklikler gibi olağandışı etkinlikleri işaretleyebilirler. AI ve ML, modellerine yeni veriler ekleyerek zamanla "daha akıllı" hale geliyor.

Kimliğe dayalı bir saldırı durumunda etkili bir olay müdahale planı kritik öneme sahiptir. Plan, hesapların ve sistemlerin güvenliğinin sağlanması, saldırının kaynağının ve kapsamının araştırılması ve olası zararların giderilmesine yönelik adımların ana hatlarını çizmelidir. Ayrıca, verilerinin tehlikeye atılması durumunda etkilenen müşterilere veya iş ortaklarına bildirimde bulunma prosedürlerini de içermelidir. Olay sonrası incelemeler, güvenlik kontrolleri ve müdahale stratejileri için iyileştirme alanlarının belirlenmesine yardımcı olur.

Ağların, sistemlerin sürekli izlenmesi ve kullanıcı hesapları kimlik hırsızlığına ve hesabın ele geçirilmesine karşı savunmanın anahtarıdır. İzleme çözümleri, tehditleri gerçek zamanlı olarak tespit etmek için günlük analizi, ağ trafiği denetimi ve kullanıcı davranışı analitiğinin bir kombinasyonunu kullanır. Kötü amaçlı etkinlik ortaya çıkarıldığında güvenlik ekipleri, saldırıyı hızlı bir şekilde kontrol altına alabilmeleri ve veri kaybını veya sistem kesintisini önleyebilmeleri için uyarılar alır. Erişim günlüklerinin, izinlerin ve kullanıcı profillerinin düzenli olarak gözden geçirilmesi, hesapların ve verilerin uygun şekilde güvenliğinin sağlanmasına da yardımcı olur.

Sağlam bir dizi güvenlik kontrolü, dikkatli izleme ve yapay zeka gibi uyarlanabilir teknolojilerle kuruluşlar, kimlik tabanlı siber saldırılarda kullanılan gelişen tekniklere karşı savunmalarını güçlendirebilir. Ancak iş gücü genelinde sürekli farkındalık ve eğitim, sosyal mühendislik girişimlerini ve oturum açma kimlik bilgilerini veya hassas verileri çalmayı amaçlayan diğer dolandırıcılıkları engellemek için aynı derecede önemlidir.

Bu makalenin de gösterdiği gibi, kimlik temelli saldırılar günümüzün dijital ortamında ciddi bir tehdittir. Siber suçlular, oturum açma kimlik bilgilerini ele geçirerek veya güvenilir kimlikleri taklit ederek, daha fazla saldırı başlatmak için hassas verilere ve sistemlere erişim sağlayabilir.

Kimlik temelli saldırılar sürekli gelişiyor ancak dikkatli olunması, eğitim ve uyarlanabilir savunma stratejileriyle etkileri en aza indirilebilir. Biyometri, davranış analitiği ve diğer kimlik doğrulama yöntemlerinde devam eden ilerleme de önümüzdeki yıllarda bu tehditlerin engellenmesine yardımcı olabilir.