PAM kral ama kralı kim koruyor?

— APAC Satış Direktörü Jonathan Nativ tarafından, Silverfort -

Satranç oyununda şah en önemli taştır. Rakibiniz şahınızı aldığında oyun biter. Yine de şah nispeten savunmasız bir taştır ve kaleler, filler ve tabii ki vezir gibi daha güçlü olanlar tarafından korunur.

Bilişim dünyasında, Ayrıcalıklı Erişim Yönetimi (PAM) (birçok kez Parola Kasası olarak anılır) 'Kral'dır çünkü krallığın anahtarlarını saklar – kuruluştaki en önemli ve hassas kullanıcıların (ayrıcalıklı kullanıcılar) kimlik bilgileri ve çoğu kez giriş noktası olarak kullanılır harici kullanıcılar için kuruluşa.

Bu nedenle, düşmanlar onu tehlikeye atmak için ellerinden geleni yapacaktır.

PAM Çözümü nedir ve Korumak Neden Önemlidir?

PAM çözümü, tüm hassas kimlik bilgilerinin saklandığı ve yönetildiği merkezi bir havuzdur. Bu içerir:

1. Etki Alanı Yöneticisi kimlik bilgileri

2. Veritabanı kimlik bilgileri

3. Bulut altyapısı kimlik bilgileri ve erişim anahtarları

4. Güvenlik duvarı şifreleri

5. Kurumsal Sosyal Medya Hesapları

6. Daha birçok

PAM çözümleri hakkında not edilmesi gereken önemli bir nokta, bir kez uygulandığında, en ayrıcalıklı kullanıcıların tüm kimlik bilgilerini içerdiğinden, ağdaki en hassas tek sistem haline gelmesidir.

Göre Gartner, bir kuruluşta ayrıcalıklı hesapların güvenliğini sağlamak, bugünlerde en yüksek öncelikli güvenlik projesidir. Bunun nedeni, güvenliği ihlal edilmiş kimlik bilgilerinin veri ihlallerinin %80'inden fazlasında kullanılmış olmasıdır. Saldırganlar ağa erişim sağladıklarında arayacakları ilk şey, ayrıcalıklı kimlik bilgileridir. Bu kimlik bilgileri, yüksek değerli varlıklara erişmelerine, ağda yatay olarak hareket etmelerine ve kötü amaçlı yazılım yüklemelerine olanak tanır.

Sistem yöneticilerinizden biri (PAM çözümünü kullanan) bir Kimlik Avı Saldırısının kurbanı olursa ve kişisel kimlik bilgileri çalınırsa ne olur? Bu kimlik bilgileri PAM çözümüne erişime izin veriyorsa, saldırgan artık tek bir merkezi konumda uygun bir şekilde saklanan tüm kimlik bilgilerine erişebilir.

Bir düşman PAM çözümüne erişim kazanırsa, ağdaki herhangi bir hassas sisteme kelimenin tam anlamıyla sınırsız erişim kazanır. Ekleme Çok Faktörlü Kimlik Doğrulama (MFA), çalınan kullanıcı kimlik bilgilerinin kullanımına karşı kritik bir güvenlik katmanı sağlar. Bu nedenle, PAM satıcıları her zaman bir MFA çözümünün PAM çözümüyle birlikte uygulanmasını önemle tavsiye eder.

Peki Kralımı Nasıl Korumalıyım?

Deloitte tarafından yakın zamanda yayınlanan bir makalede PAM ve MFA, işletmeler için eşit öneme sahip 2 en önemli kimlik girişimi olarak sıralanıyor. Bu iki önemli girişim el ele yürür; tüm hassas şifrelerinizi tek bir yere koymanız, eğer saldırganlar bu şifreye başka bir şifreyle kolayca erişebiliyorsa pek bir anlam ifade etmez. PAM çözümü MFA ile korunduktan sonra, saldırgan sistem yöneticisinin kimlik bilgilerini çalsa bile saldırgan PAM çözümüne erişemeyecektir. Bunun nedeni ek bir faktörün kimlik doğrulama Erişim verilmeden önce kullanıcıdan jeton veya mobil uygulama üzerinden onay alınması gerekmektedir.

Bir MFA çözümünü seçip uygularken, yalnızca ön kapının değil, PAM çözümüne yönelik tüm arabirimlerin MFA tarafından korunduğundan emin olmak çok önemlidir. Bunu söylemek yapmaktan daha kolay olabilir.

Açıklamama izin ver:

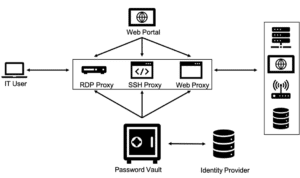

Çoğu PAM çözümünün aşağıdakiler de dahil olmak üzere çeşitli arabirimleri vardır:

1. Web Portalı Erişimi – kimlik bilgilerinin alınması ve yönetimsel görevler için kullanılır

2. Proxy Erişimi – sistem yöneticileri tarafından kasalı kimlik bilgileri kullanan sistemlere bağlanmak için kullanılır (bu, daha şeffaf olduğu için sistem yöneticileri tarafından tercih edilen yöntemdir).

3. API Erişimi – otomatikleştirilmiş görevler için kullanılır ve hizmet hesapları

[resim yazısı] Yukarıdaki görüntü, tipik bir PAM çözümünün temel bir üst düzey mimarisini göstermektedir.

İşte Kraliçe Geliyor

Gerçek bir koruma sağlamak için bir MFA çözümü, her arabirimi PAM sistemine güvenli hale getirmenin bir yolunu sağlamalıdır.

Tüm arabirimleri korumadan, sistemde bir saldırganın girmesine izin verecek bir güvenlik açığı bırakmış olursunuz.

Çoğu durumda MFA, karmaşık entegrasyon gereklilikleri nedeniyle tüm PAM arabirimlerinde uygulanmaz. Çoğu durumda MFA uygulamaları, ağ mimarisindeki değişikliklerin yanı sıra aracılar veya proxy'ler gerektirir. PAM çözümleri genellikle bir "kara kutu" aracı olarak teslim edildiğinden, aracı yüklemek veya kodda değişiklik yapmak mümkün değildir.

MFA çözümleri RADIUS tabanlı olanların uygulanması karmaşıktır ve açılan her oturum için Tek Kullanımlık Parolaların (OTP) yazılması gerektiğinden kötü kullanıcı deneyimi sağlar (yöneticilerin her gün sayısız oturum açabileceğini unutmayın). baş belası olur).

Silverfort'ın aracısız ve proxy'siz çözümü tüm PAM arabirimlerinde MFA'yı etkinleştirir sistemde veya ortamda karmaşık değişiklikler yapmaya gerek kalmadan. Sayesinde Silverfortaracısız mimarisi, her oturum için tekrar tekrar MFA gerçekleştirmeye gerek kalmadan web arayüzü, GUI istemcisi, API ve Proxy'ler dahil olmak üzere PAM çözümünün tüm arayüzlerini korumak da mümkündür.

Bir MFA satıcısı seçerken, son kullanıcı deneyimini de dikkate almak önemlidir.

BT yöneticileri (kullanan ayrıcalıklı hesaplar) genellikle iş akışlarındaki değişikliklere karşı çok duyarlıdır. Ayrıca PAM çözümünü bir saat içinde birden çok kez kullanıyorlar, dolayısıyla herhangi bir aksaklığın üretkenlik üzerinde büyük etkisi olabilir.

Çoğu durumda kullanıcılar, hayatlarını kolaylaştırmak için PAM Çözümü kimlik bilgilerini tarayıcılarında veya bağlantı yöneticilerinde saklıyor.

Bir PAM çözümü için bir MFA sağlayıcısı seçerken dikkate alınması gereken diğer hususlar:

1. Mevcut iş akışlarındaki değişiklikler

2. Birden çok MFA sorgulaması olmadan aynı anda birden çok oturum açabilme

3. Esnek belirteçler ve mobil MFA uygulamaları gibi kullanımı kolay MFA seçenekleri

4. MFA'yı belirli bir zaman çerçevesi içinde yalnızca bir kez tetikleyebilme

5. Kullanıcı davranışını ve bağlamını dikkate alan risk tabanlı MFA

Silverfort'S risk tabanlı kimlik doğrulama çözümü esnektir ve kullanıcıların her zaman güvende olmalarını sağlarken MFA ile yalnızca arada bir kimlik doğrulaması yapmasına izin vererek güvenlik ve kullanıcı deneyimi arasında bir denge sağlamasını sağlar. Bu, uyarlanabilir risk tabanlı yaklaşımla birlikte onu bir PAM uygulaması için ideal bir MFA çözümü yapar.

Final Kelimeler

PAM, kuruluşlar için kritik bir güvenlik katmanıdır. PAM projeleri önemli miktarda zaman ve kaynak gerektirir. Kapıyı kilitlemek için onca zahmete katlanıp pencereyi açık bırakmak mantıklı mı?

PAM çözümünüzü ilk günden korumak için MFA eklenmelidir. PAM çözümünün ayrılmaz bir parçası olarak düşünülmeli ve ağınızdaki en önemli varlıkları korumak için tüm yollar ve arayüzler üzerinden güvenli erişim için kullanılmalıdır.