Ne kadar Silverfort Yeni Kilit Ekranını Atlama Güvenlik Açığı'nın (CVE-2019-9510) Üstesinden Geldi

Geçen hafta CERT, Windows sunucularına Çok Faktörlü Kimlik Doğrulamayı (MFA) etkili bir şekilde atlamaya izin veren bir Windows güvenlik açığı (CVE-2019-9510) hakkında bir danışma belgesi yayınladı. Microsoft, güvenlik açığını kapatmak için hızlı davrandı. Ama nasıl bakarsanız bakın, çoğuyla MFA çözümler, kilitli uzak masaüstlerinin kilidi, sunucuda MFA uygulanmış olsa bile, bu güvenlik açığı nedeniyle MFA kullanılmadan açılabilir.

CERT, sorunun pratik bir çözümü olmadığını söyledi ve birkaç geçici çözüm önerdi. Bu yazıda, nasıl olduğunu gösteriyoruz Silverfort Bu güvenlik açığını gidermek için kullanılabilir.

Içindekiler

Güvenlik Açığı Açıklandı

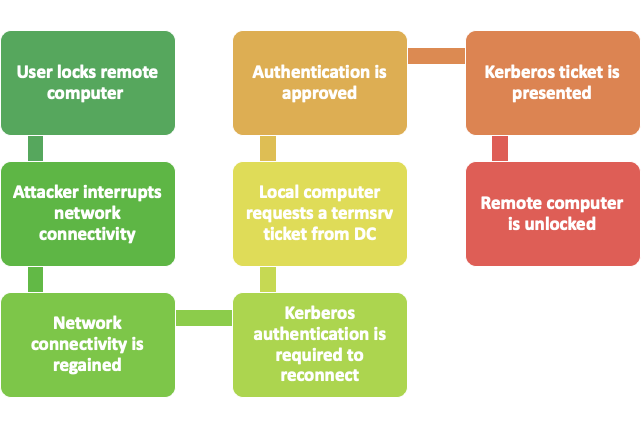

Güvenlik açığı, Windows 10 1803 ve Windows Server 2019'daki RDP yeniden bağlanma özelliğinin yeni davranışının bir sonucudur. Doğrulama (NLA) uygulandığında, aşağıdaki olaylar dizisi güvenlik açığını tetikler:

Benzer olaylar dizisi, NLA uygulanmasa bile güvenlik açığına yol açacaktır. Bu akışlarla ilgili sorun, kullanıcının uzak masaüstünü kilitlemesi, ancak saldırganın kullanıcı parolayı girmeden yeniden açmasıdır. Kerberos bilet. Bu akış, bir değişiklik olsa bile aynı kalır. Masaüstü oturum açma için MFA çözümü uygulandı. Uzak masaüstünün, kullanıcının parolasını yeniden girmesini gerektirmesi ve uzak masaüstünün kilidini açmak için ikinci kimlik doğrulama faktörünü sağlaması beklenir. Ancak yeni RDP yeniden bağlanma davranışında durum böyle değil.

Güvenlik açığının iki ana etkisi vardır:

- Kullanıcı, parolayı yeniden girmeden sunucuya yeniden bağlanır.

- Bir MFA çözümü, temeldeki Kerberos ve NTLM protokolleri yerine Windows oturum açmayı koruyorsa, kullanıcının MFA'nın bilgisayarın kilidini açması gerekmez. Bu en çok etkiler MFA çözümleri.

Çoğaltması Kolay

Güvenlik açığına kendi gözlerinizle tanık olmak için aşağıdaki adımları deneyin:

- Windows 10 1803'e uzak masaüstü

- Uzak masaüstünü kilitle

- İstemci cihazın ağ bağlantısını kesin

- İstemci cihazı yeniden bağlayın

- Parolanızı yeniden girmeden uzak masaüstü oturumuna geri döndünüz

Niye ya Silverfort etkilenmedi

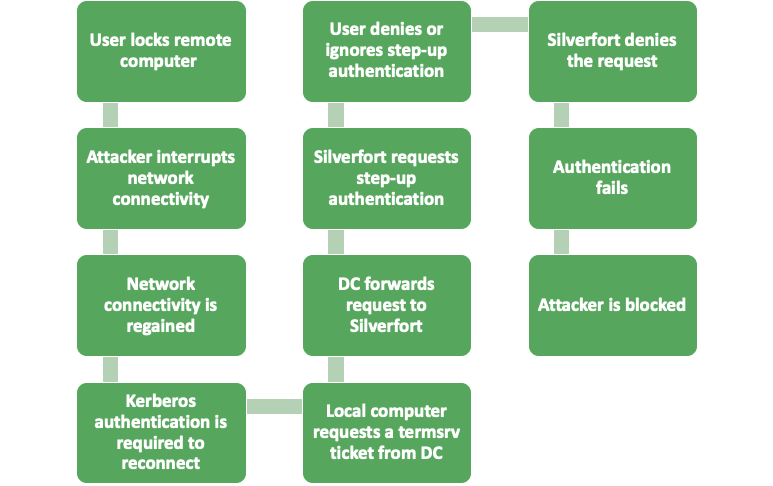

tarafından korunan bir uzak masaüstü düşünün. Silverfort. Silverfort terminal hizmetleri (termsrv) dahil olmak üzere uzak masaüstünde çalışan herhangi bir Kerberos hizmetini koruyabilir. bir politika Silverfort uzak masaüstüne her birtermrv bileti istendiğinde MFA gerektirecek şekilde ayarlanabilir.

Şimdi güvenlik açığına yol açan olayların sırasını yeniden gözden geçirelim, ancak bu sefer Silverfort:

Masaüstünde oturum açmaya ek olarak Kerberos bilet isteği için hızlandırılmış kimlik doğrulaması isteyerek, Silverfort saldırıyı engelleyebiliyor.

Hikayeden çıkarılacak ders

Bu güvenlik açığı, bir sistemin bir arabirimi için MFA'ya sahip olmanın yeterli olmadığını göstermektedir. Bir sisteme yönelik tüm erişim noktaları, güvenliğin ihlal edilmesini önlemek için MFA ile korunmalıdır.

Ek okuma

Güvenlik Açığı Notu VU # 576688

Microsoft'un RDP yeniden bağlanma özelliğine ilişkin açıklaması

Microsoft'un yanıtı

Yaron Kassner, CTO ve Kurucu Ortak, Silverfort

SilverfortCTO'su ve Kurucu Ortağı Yaron Kassner siber güvenlik ve büyük veri teknolojisi uzmanıdır. Kurucu ortak olmadan önce Silverfort, Yaron, Cisco için büyük veri uzmanı danışmanı olarak görev yaptı. Ayrıca Microsoft'ta büyük veri analitiği ve makine öğrenimi algoritmalarını içeren yeni yetenekler geliştirdi. Bundan önce Yaron, İsrail Savunma Kuvvetleri'nin 8200 elit siber birliğinde saygın bir Ar-Ge ekibine liderlik etti, Yüzbaşı rütbesine yükseltildi ve prestijli bir mükemmellik ödülü aldı. Yaron lisans derecesine sahiptir. Matematik, Summa Cum Laude, M.Sc. ve Doktora Technion'dan Bilgisayar Bilimi Doktorası - İsrail Teknoloji Enstitüsü.