Leve o MFA além dos limites. Proteja tudo.

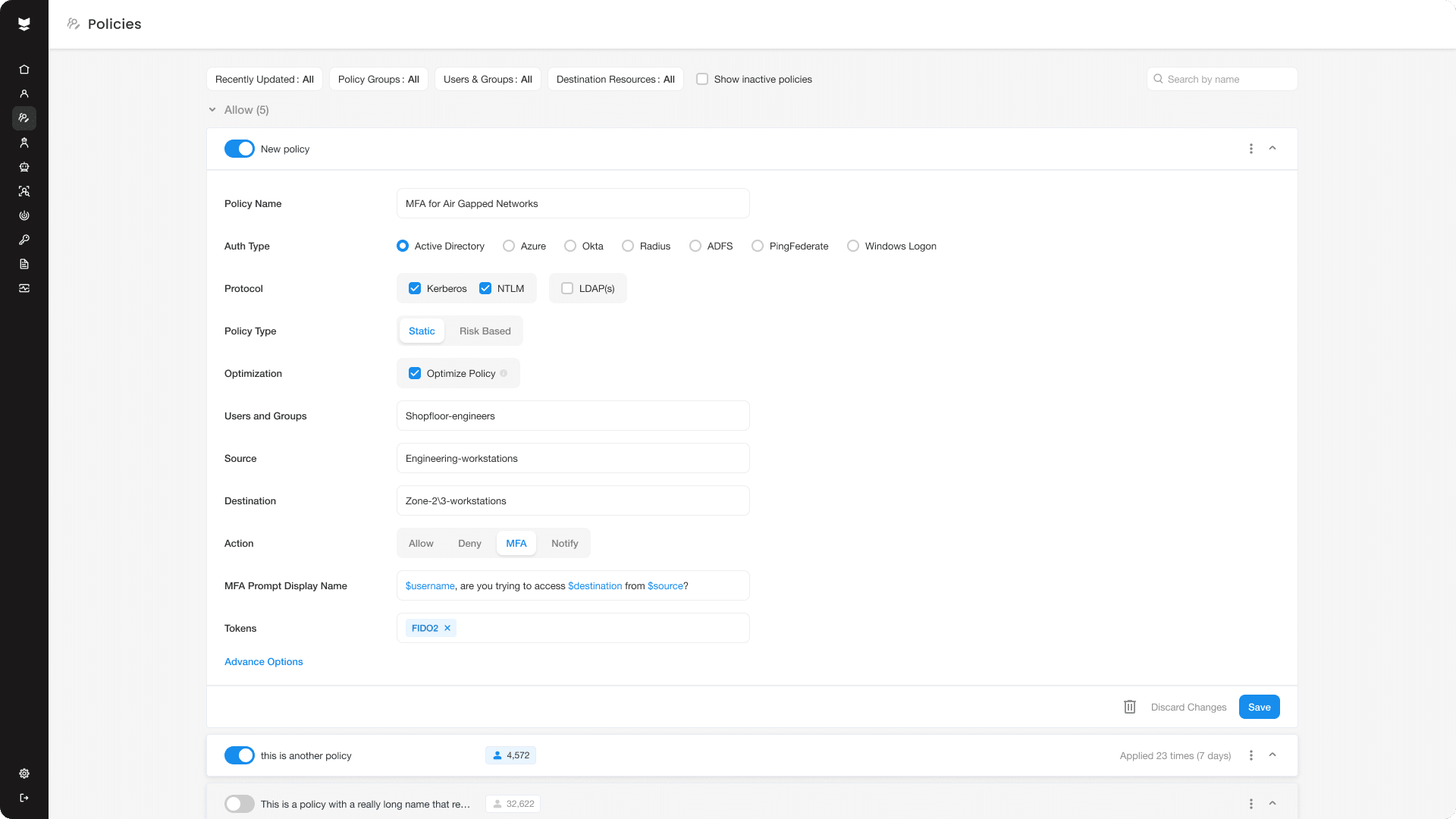

Quando dizemos universal, queremos dizer isso mesmo. Estenda a proteção MFA para Active Directory recursos gerenciados sem modificá-los, incluindo aplicativos legados, interfaces de linha de comando e sistemas OT.

MFA universal que se adapta ao seu ambiente.

SilverfortA plataforma de segurança de identidade de ponta a ponta da integra-se perfeitamente com toda a sua infraestrutura de identidade, para que você possa proteger seus recursos locais com MFA em nível de nuvem.

360 Active Directory proteção

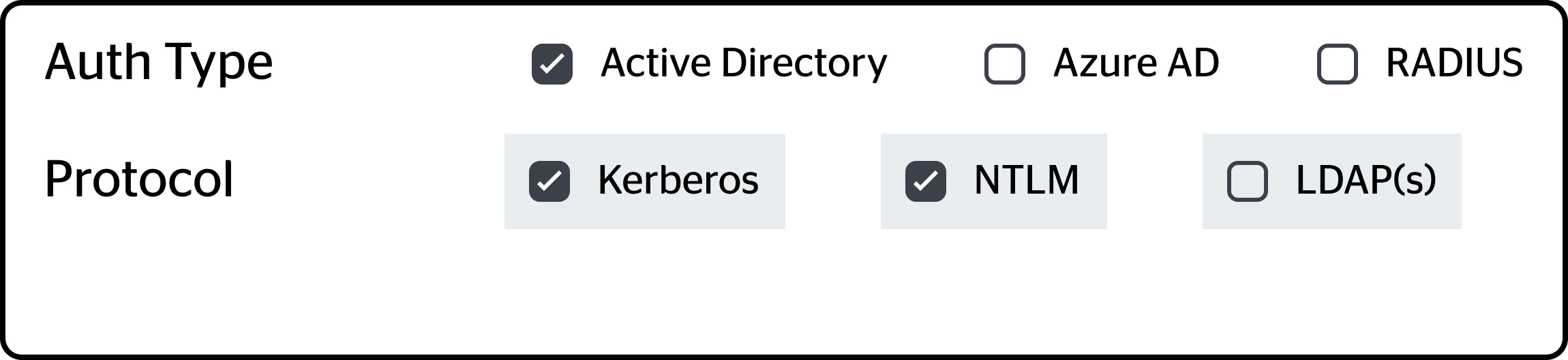

Silverfort é a única solução que se integra nativamente com Active Directory para impor MFA em todas as autenticações Kerberos, NTLM e LDAP.

Minimize sua superfície de ataque e bloqueie ataques

Configurar políticas para mitigar riscos divulgados por SilverfortISPM, ou bloquear ataques ativos que foram detectados por SilverfortITDR do 's.

Amplie seu MFA de escolha

Integre a solução MFA que você já está usando com Silverfort para estender sua proteção a todos os recursos do AD, sem afetar a experiência do usuário de seus funcionários.

Uma plataforma de ponta a ponta. Todas as necessidades de MFA cobertas.

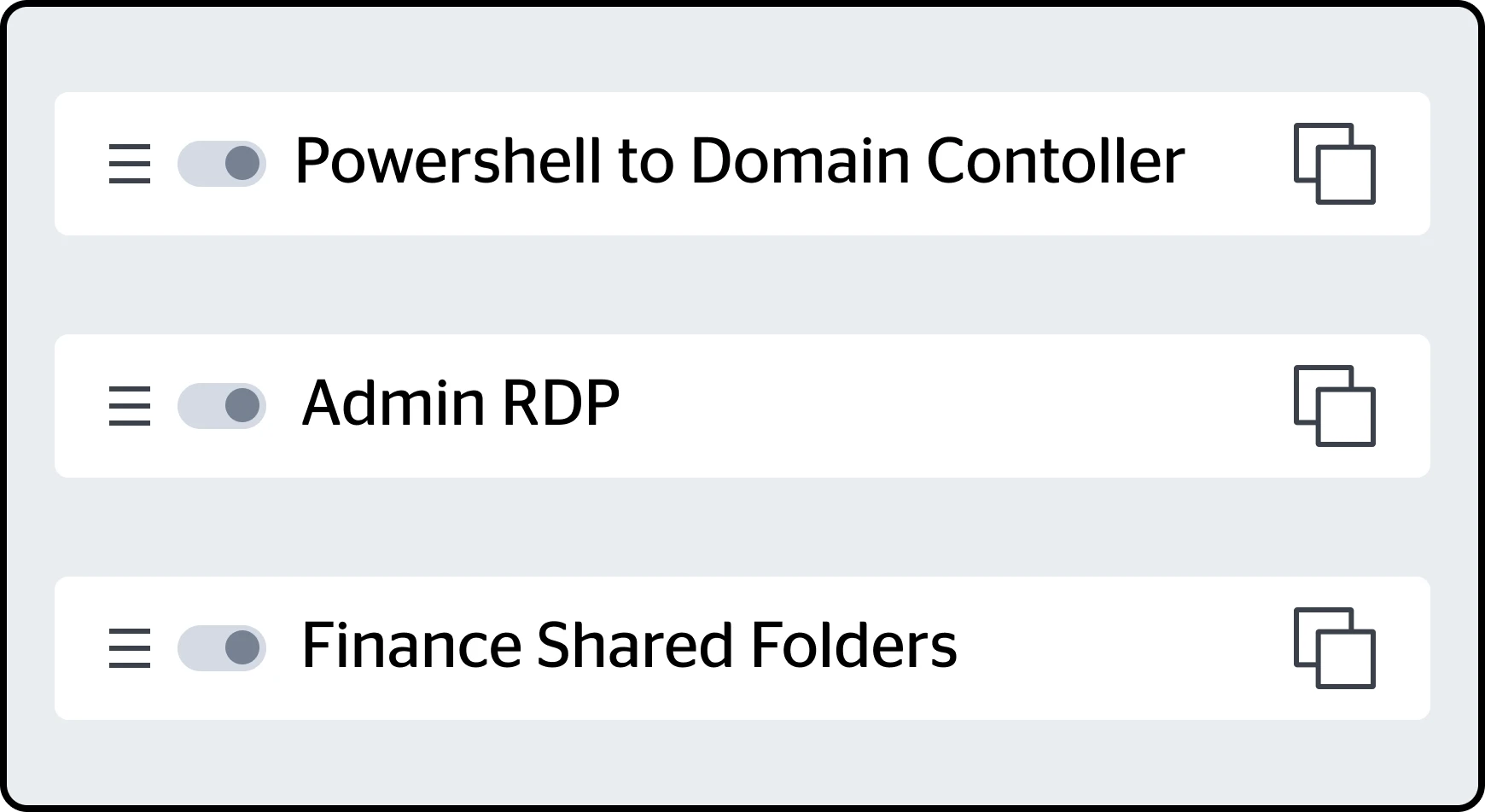

Proteja todos os recursos e interfaces de acesso

Amplie sua solução MFA existente para cobrir todos os seus recursos e interfaces de acesso que não eram suportados nativamente.

- Aplicativos caseiros

- Sistemas legados

- Ferramentas de acesso administrativo

- Sistemas de arquivos e bancos de dados

- VPN

- Infraestrutura de TI

- Login na área de trabalho

- RDP e SSH

- Aplicativos SaaS

- VDI e Citrix

Combine políticas estáticas e baseadas em risco

Substitua, estenda ou consolide sua solução MFA existente

Escalonando MFA para todos os ambientes e sistemas locais

"Muitas grandes empresas acham difícil implementar rapidamente a autenticação segura de funcionários em todos os seus diferentes ambientes. SilverfortA solução inovadora da simplifica esse processo sem a necessidade de modificações no sistema, para que as empresas possam economizar tempo e dinheiro."

William Woo

CIO | Grupo Singtel

O desafio

As principais partes dos ambientes e sistemas da Singtel são locais e exigem proteção MFA. A Singtel percebeu rapidamente que implementar agentes MFA em cada servidor de aplicativo era impraticável devido ao grande número de máquinas e requisitos de alteração de código. Eles precisavam de uma solução mais escalável.

nossa solução

Desde a implantação Silverfort, a Singtel escalou com sucesso os recursos de proteção MFA para todos os seus ambientes e sistemas locais. A equipe de infraestrutura da Singtel ficou satisfeita porque não foram necessárias alterações de código nos aplicativos ou implantação de agentes.

Ousamos levar a segurança da identidade ainda mais longe.

Descubra o que é possível.

Configure uma demonstração para ver o Silverfort Plataforma de segurança de identidade em ação.