MFA로 Office365 공격 차단(CVE-2017-11774)

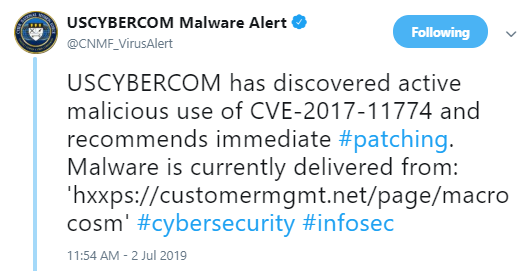

미국 사이버 사령부는 최근 Outlook 취약점 남용과 관련하여 Twitter에 보안 경고를 게시했습니다. https://twitter.com/CNMF_VirusAlert/status/1146130046127681536.

이 취약점은 원래 2017년에 SensePost에서 발견되어 보고되었습니다. 여기를 참조하십시오. https://sensepost.com/blog/2017/outlook-home-page-another-ruler-vector/ 그 이후로 패치가 나왔지만 이 취약점은 여전히 악용되고 있습니다.

그것은 어떻게 작동 하는가?

손상된 Office 365 자격 증명을 통해 RCE(원격 코드 실행)를 허용하는 흥미로운 공격 벡터입니다. 익스플로잇은 Outlook에서 폴더가 열릴 때마다 웹 페이지를 열 수 있는 Outlook의 홈 페이지 기능을 이용합니다. 왜 이것을 하시겠습니까? 온라인에 떠 있는 한 가지 예는 Outlook 응용 프로그램 내부에서 SharePoint에 대한 빠른 링크를 갖는 것입니다. 는 Microsoft의 보안 수정으로 제거된 레거시 기능입니다. 이것은 레거시 기능이 소프트웨어에 유지하는 것이 위험한 이유에 대한 예입니다. 다른 블로그의 주제입니다. 홈 페이지 URL은 폴더 설정 내에 저장됩니다. 폴더 설정은 어디에 정의되어 있습니까? 서버가 온-프레미스 Exchange 서버에서 동기화된 경우 해당 서버에서 동기화됩니다. 이 폴더가 Outlook 365에서 동기화된 경우 거기에서 동기화됩니다. 이 공격 벡터는 Office 365 서버에서 실제 컴퓨터로의 동기화를 악용합니다.

이것이 원격 코드 실행 공격으로 어떻게 변환됩니까?

지금까지 사용자의 Office 365 계정에 대한 액세스 권한이 부여된 웹 페이지를 여는 방법에 대해 설명했습니다. 그러나 이것이 원격 코드 실행 공격으로 어떻게 변환됩니까? 웹 페이지가 Internet Explorer 프레임에 의해 로드되는 경우 첫 번째 작업 과정은 ActiveX 컨트롤 로드를 살펴보는 것입니다. ActiveX 컨트롤을 로드할 수 있는 제한 사항이 있지만 해커는 이러한 제한 사항을 해결하는 방법을 찾았습니다. 샌드박스에서 실행하도록 허용된 Outlook ActiveX 컨트롤이 있습니다. 이는 현재 코드, 즉 Outlook 애플리케이션을 실행하는 컨테이너를 나타내는 개체입니다. 이 개체에는 "createObject"라는 함수가 있어 "Shell" 개체를 포함하여 임의의 개체를 만들 수 있습니다. 이 최종 개체는 모든 응용 프로그램의 실행을 허용하므로 샌드박스에서 벗어날 수 있습니다. 이것은 샌드박스가 방탄이 아니라는 것을 상기시키는 역할을 합니다.

권장 사항 :

두 가지 주요 권장 사항이 있습니다. 먼저 모든 사용자의 시스템을 패치해야 합니다. 이 취약점에 대한 패치는 2017년 XNUMX월에 출시되었습니다. 시스템을 패치하지 않은 상태로 둘 이유가 없습니다. 또한 다음을 시행하는 것이 좋습니다. MFA 이것과 유사한 공격을 차단하려면: Outlook 앱에 대한 사용자 액세스를 위해 MFA 적용 그리고 Office 365 계정은 공격자가 2로 인증할 수 없기 때문에 루트에서 이 공격 체인을 중지합니다.nd 따라서 Office 365 계정에 액세스할 수 없습니다. Outlook 응용 프로그램의 취약점이 있더라도 취약점을 악용하고 원격 코드 실행 시나리오를 활성화하려면 Office365에 대한 액세스가 필요합니다.

Yaron Kassner, CTO 및 공동 설립자, Silverfort

Silverfort의 CTO 및 공동 창립자 Yaron Kassner 사이버 보안 및 빅 데이터 기술 전문가입니다. 공동 창업 전 Silverfort, Yaron은 Cisco의 빅 데이터 전문 컨설턴트로 재직했습니다. 또한 Microsoft에서 빅 데이터 분석 및 기계 학습 알고리즘과 관련된 새로운 기능을 개발했습니다. 그 전에 Yaron은 이스라엘 방위군의 8200 정예 사이버 부대에서 복무하면서 평판이 좋은 R&D 팀을 이끌고 대위로 진급했으며 영예로운 우수상을 받았습니다. Yaron은 B.Sc. 수학에서 Summa Cum Laude, M.Sc. 그리고 박사. Technion – Israel Institute of Technology에서 컴퓨터 과학 학사 학위를 취득했습니다.